در این آموزش، می خواهیم با فرمان های CMD یک Trojan ساده و بی درد سر بسازیم. تروجان ما فقط یک سری اطلاعات را برای ما جمع آوری می کند و راه دسترسی به آن اطلاعات و اطلاعات دیگر را هم فراهم می کند( بزودی براتون تروجان نویسی پیشرفته میزاریم). اگر دوست داشتید می توانید کارهای بیشتری را بر دوش این تروجان بگذارید. کل کارهایی که تروجان کوچولوی ما انجام می دهد به قرار زیر است:

dedsec will give you the truth

join us

در قسمتهای قبل با ربات تلگرام آشنا شدیم و یاد گرفتیم که چگونه به درخواستهای کاربران پاسخ مناسب بدهیم. در این قسمت یعنی قسمت چهارم برنامه نویسی با php برای ربات تلگرام با ارسال عکس، صوت، فیلم، مستندات، استیکر، موقعیت مکانی، کارت دعوت، اطلاعات تماس و وضعیت فعالیت بات آشنا میشویم.

برای ارسال عکس با ربات تلگرام از متد sendPhoto استفاده میکنیم. متد sendPhoto تصویر را با استفاده از POST برای کاربر ارسال میکند. در مثال زیر با CURL کار ارسال را انجام میدهیم:

$url= "https://api.telegram.org/bot".$token."/sendPhoto?chat_id=".$chat_id;

$post = array(

'photo' => new CURLFile(realpath("dedsec.jpg"))

);

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_POSTFIELDS, $post);

curl_exec($ch);دستورات بالا عکس موجود در ریشه جاری با نام dedsec.jpg را به کاربر ارسال میکند.

می توان زیر تصاویر متنی برای توضیح ارسال کرد. برای ارسال این مقدار از پارامتر caption به شکل زیر استفاده میکنیم:

$url= "https://api.telegram.org/bot".$token."/sendPhoto?chat_id=".$chat_id."&caption=متن کپشن";ارسال صوت در تلگرام شبیه ارسال تصویر است. در زیر مثالی از استفاده از این متد مشاهده میکنید:

$url= "https://api.telegram.org/bot".$token."/sendAudio?chat_id=".$chat_id;

$post = array(

'audio' => new CURLFile(realpath("dedsec.mp3"))

);

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_POSTFIELDS, $post);

curl_exec($ch);در بالا مانند sendPhoto فایل صوتی خود را با curl و متد پست ارسال میکنیم.

متد sendAudio پارامترهای اختیاری زیر را دارد:

نکته: محدودیت حجمی ارسال فایلهای صوتی با بات تلگرام 50 مگابایت است.

بهترین حالت ارسال فیلم برای بات تلگرام ارسال فیلم با فرمت mp4 است. هر چند که فرمتهای دیگر نیز ممکن است ارسال شوند. اگر از فرمت خاصی استفاده کنید که تلگرام امکان ارسال آن به عنوان video را نداشته باشد خود تلگرام آن را به عنوان document ارسال میکند:

$url= "https://api.telegram.org/bot".$token."/sendVideo?chat_id=".$chat_id;

$post = array(

'video' => new CURLFile(realpath("dedsec.mp4"))

);

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_POSTFIELDS, $post);

curl_exec($ch);مثالی از ارسال مستندات با بات تلگرام را در زیر میبینید:

$url= "https://api.telegram.org/bot".$token."/sendDocument?chat_id=".$chat_id;برای متد sendDocument نیز میتوان caption ارسال کرد.

نکته: محدودیت حجمی ارسال مستندات با بات تلگرام 50 مگابایت است.

فرمت پیشنهادی تلگرام برای ارسال استیکر فرمت webp است. اگر تصاویر خود را با این فرمت به عنوان استیکر ارسال کنید خروجی کار بهتر خواهد بود، هر چند میتوان عکسهایی با فرمتهای دیگر را نیز ارسال کرد.

اگر تصویری با فرمتهای رایج دارید و میخواهید به webp تبدیل کنید از این سایت استفاده کنید.

$url= "https://api.telegram.org/bot".$token."/sendSticker?chat_id=".$chat_id;

$post = array(

'sticker' => new CURLFile(realpath("dedsec.webp"))

);

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_POSTFIELDS, $post);

curl_exec($ch);در این متد با داشتن طول و عرض موقعیت جغرافیایی یک عکس و لینک از آدرس محل مورد نظر برای کاربر ارسال میشود:

$url= "https://api.telegram.org/bot".$token."/sendLocation?chat_id=".$chat_id."&latitude=37.7576793&longitude=-122.5076402";

file_get_contents($url);این متد بسیار شبیه sendLocation است با این تفاوت که عنوان و آدرس نیز میتوان به آن اضافه کرد:

$url= "https://api.telegram.org/bot".$token."/sendVenue?chat_id=".$chat_id."&latitude=37.7576793&longitude=-122.5076402&title=عنوان&address=آدرس";

file_get_contents($url);متد فوق بسیار ساده است، شماره، نام و نام خانوادگی مشترک را دریافت و مشخصات تماس را برای کاربر ارسال میکند:

$url= "https://api.telegram.org/bot".$token."/sendContact?chat_id=".$chat_id."&phone_number=09122222222&first_name=dedsec-hack.blog&last_name=.ir";

file_get_contents($url);متد فوق کارکرد جالبی دارد، فرض کنید قرار است با بات برای کاربر ویدیو حجیمی بفرستید مدت زمانی که کاربر صبر میکند تا ویدیو به دستش برسد جالب است که متن sending a video"" برای کاربر نمایش داده شود و پس از آن کلیپ ویدیو به نمایش درآید:

$url= "https://api.telegram.org/bot".$token."/sendChatAction?chat_id=".$chat_id."&action=upload_video";

file_get_contents($url);

$url= "https://api.telegram.org/bot".$token."/sendVideo?chat_id=".$chat_id;

$post = array(

'video' => new CURLFile(realpath("dedsec.mp4"))

);

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_POSTFIELDS, $post);

curl_exec($ch);dedsec will give you the truth

join us

در قسمتهای اول و دوم از این آموزش با رباتهای تلگرام بیشتر آشنا شدیم و توانستیم یک ربات ساده برای نمایش درباره ما برنامه نویسی کنیم. در این قسمت برنامهای مینویسیم که برای کاربر یک کیبورد نمایش دهد.

در این قسمت از آموزش قصد داریم کیبوردی از نام شعرای ایرانی را نمایش داده که وقتی روی نام شاعر کلیک شود بیتی از آن شاعر نمایش داده شود.

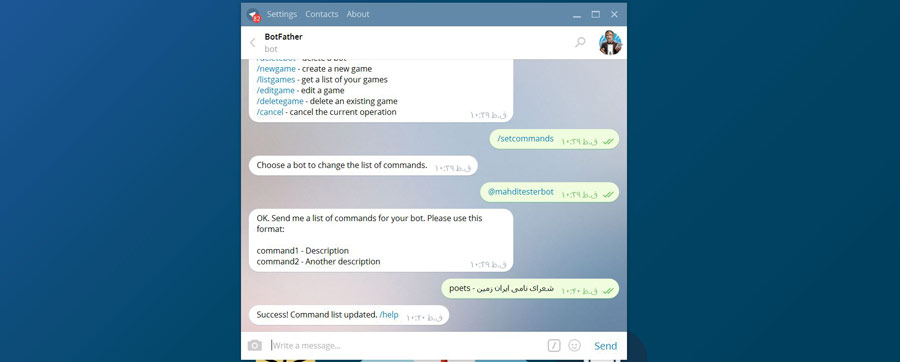

برای شروع در botFather کامند poems را اضافه میکنیم:

برای ارسال کیبورد به کاربر از متد sendMessage استفاده میکنیم و پارامتر text و reply_markup را برای آن ارسال میکنیم. پارامتر text پیام مناسب کیبورد را برای کاربر ارسال میکند؛ و Replay_markup آرایهای است که مقادیر کیبورد را ارسال میکند.

سورس قبلی را که برای مشاهده متن درباره ما بود به شکل زیر تغییر میدهیم:

<?php

header('Content-Type: text/html; charset=utf-8');

$message= file_get_contents("php://input");

$arrayMessage= json_decode($message, true);

$token= "249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w";

$chat_id= $arrayMessage['message']['from']['id'];

$command= $arrayMessage['message']['text'];

if($command == '/start'){

$text= "سلام، به ربات ما خوش آمدید";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}else if($command == '/aboutus'){

$text= "این یک متن درباره ماست";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}else if($command == '/poems'){

$poets= array(

'keyboard' => array(

array('/Ferdowsi', '/Mawlawi', '/Hafez', '/Rudaki')

),

);

$jsonPoets= json_encode($poets);

$text= "نام یکی از شعرای بزرگ ایرانی را انتخاب کنید";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text."&reply_markup=".$jsonPoets;

file_get_contents($url);

}else{

$text= "دستور نا معتبر است";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}اگر این فایل را به هاست خود منتقل کنید مشاهده خواهید کرد که کاربر به محض کلیک روی poems یک کیبورد چهار کلیده با نامهای سه شاعر ایرانی مشاهده میکند.

در این مرحله ما چهار کامند جدید /Rudaki و /Hafez و /Mawlawi و /Ferdowsi داریم که هر کدام یک بیت شعر را به کاربر نمایش میدهد.

اگر سورس بالا را چک کنید متوجه میشوید بعد از کلیک بر روی نام شاعر و نمایش بیت شعر مرتبط کیبورد باز ظاهر میماند. برای مخفی کردن کیبورد پس از نمایش بیت شعر باید یک آرایه hide_keyboard => true ایجاد میکنیم و آن را ضمیمه url نمایش بیت شعر میکنیم:

}else if($command == "/Ferdowsi"){

$text= "خردمند باش وبی آزارباش همیشه زبانرا نگهدار باش";

$hide_keyboard= json_encode(array('hide_keyboard' => true));

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text."&reply_markup=".$hide_keyboard;

file_get_contents($url);

}در سطر 9 متغیر hide_keyboard آرایهای دارد که با ارسال آن کیبورد بسته میشود.

dedsec will give you the truth

join us

در قسمت قبل از آموزش با رباتهای تلگرام و ایجاد ربات با Bot Father آشنا شدیم. در این آموزش کار را با برنامه نویسی به زبان PHP برای این ربات پیش میبریم.

برای ارتباط با ربات تلگرام دو متد وجود دارد. متد setWebhook و متد getUpdates.

این متد برای دریافت اطلاعات به صورت بلادرنگ است. به این معنی که هر وقت کاربری از ربات شما اطلاعاتی درخواست کرد، سرور تلگرام سریعا به هاست شما متصل شده و درخواست کاربر را به شما اطلاع میدهد.

مزیت بلادرنگ بودن، مزیتی مهم است که یک پیشنیاز دارد و آن هم داشتن دامنهای با https است

در این متد درخواستهای کاربران در سرور تلگرام ذخیره شده و ما باید در بازههای زمانی کوتاه از سرور تلگرام درخواستهای کاربران را دریافت کنیم. مزیتی که این روش نسبت به setWebhook دارد در این است که نیازی به داشتن هاست یا سرور با https نداریم.

در ادامه هر دو متد را با هم بررسی میکنیم.

ابتدا مثالی از فعال کردن روش setWebhook بیان میکنیم. با الگوی زیر یک URL ساخته و آن را در مرورگر خود وارد میکنیم:

https://api.telegram.org/bot[TOKEN]/setWebhook?url=[URL]در مثال فوق Token ربات خود را در [TOKEN] و آدرس فایل برنامه نویسی شده ارتباط با ربات در [URL] قرار میگیرد.

مثالی از پیاده سازی الگوی فوق:

https://api.telegram.org/bot249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w/setWebhook?url=https://dedsec-hack.blog.ir/test/tlg.phpاگر دستور فوق را در مرورگر خود وارد کنیم با پیغامی مانند زیر دریافت میکنیم:

{"ok":true,"result":true,"description":"Webhook was set"}پیغام فوق یک آرایه JSON است که بیان میکند webhook با موفقیت ثبت شده است. وقتی عملیات webhook با موفقیت انجام شود سرور تلگرام تمامی درخواستهای کاربران را به urlای که برای تلگرام اعلام کردیم ارسال میکند.

برای حذف کردن این webhook پارامتر [URL] را حذف کرده و در خواست را دوباره با مرورگر ارسال میکنیم:

https://api.telegram.org/bot249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w/setWebhookالگوی پایین برای دریافت آخرین ارسالها با کمک متد getUpdates است:

https://api.telegram.org/bot[TOKEN]/getupdatesمثال استفاده از این متد:

https://api.telegram.org/bot249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w/getupdatesاگر این آدرس را درخواست دهیم، چیزی مشابه نتیجه زیر به نمایش در میآید:

{"ok":true,"result":[{"update_id":818742452,

"message":{"message_id":19,"from":{"id":156173107,"first_name":"the code","username":"dedsec"},"chat":{"id":156173107,"first_name":"the code","username":"dedsec","type":"private"},"date":1471866230,"text":"\/aboutus","entities":[{"type":"bot_command","offset":0,"length":8}]}}]}در بالا یک آرایه json از کل پیغامها دریافت کردیم.

در ادامه قصد داریم عملیات دریافت اطلاعات با متد getupdate را با ذکر یک مثال به طور کامل شرح دهیم:

header('Content-Type: text/html; charset=utf-8');

$token= "249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w";

$url= "https://api.telegram.org/bot".$token."/getupdates";

$update= file_get_contents($url);

$arrayUpdate= json_decode($update, true);

var_dump($arrayUpdate);در اولین سطر از هدر utf-8 استفاده کردیم تا بتوانیم رشتههای فارسی را مشاهده کنیم.

با دستورات فوق عملیات دریافت update را با زبان php انجام دادیم. برای تمرین برای ربات خود متن بفرستید و با getUpdate پیغامها را دریافت کنید. اگر در متن اسکریپت دریافتی از getUpdate دقت کنید خواهید دید username و نام کاربر و دستوراتی را که درخواست داده است را میتوانید مشاهده کنید.

در پایین دستوراتی برای پیمایش پیغامها مشاهده میکنید:

header('Content-Type: text/html; charset=utf-8');

$token= "249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w";

$url= "https://api.telegram.org/bot".$token."/getupdates";

$update= file_get_contents($url);

$arrayUpdate= json_decode($update, true);

foreach ($arrayUpdate['result'] as $key) {

echo "update_id: ".$key['update_id']."<br>";

echo "user name: ".$key['message']['from']['username']."<br>";

echo "first name: ".$key['message']['from']['first_name']."<br>";

echo "text: ".$key['message']['text']."<br>";

echo "<br><br><br><br>";

}نکته: قبلا از استفاده از getUpdate حتما getWebHook را غیر فعال کنید.

در فوق برای استفاده از getUpdates باید این متد را در فواصل زمانی کوتاه با CronJob اجرا کنیم تا بتوانیم با کاربران در ارتباط باشیم. هر چند که گاهی ممکن است پاسخ دیر به کاربر برسد.

در پایین آموزش را با getWebHook ادامه میدهیم، هر چند که حتی اگر شما از getUpdates استفاده تفاوت چندانی در اسکریپتها وجود ندارد.

همانند اول آموزش با آدرس زیر فایل tlp.php را به عنوان اسکریپت دریافت کننده پیامهای کاربران معرفی میکنیم:

https://api.telegram.org/bot249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w/setWebhook?url=https://dedsec-hack.blog.ir/test/tlg.phpسورسی که در پیش رو دارید فایل tlg.php هاست است:

$message= file_get_contents("php://input");

file_put_contents("message.txt", $message);تلگرام پیغامها را با متد POST برای فایل معرفی شده با getwebhook ارسال میکند. برای یافتن متدهای موجود در پیغام ارسالی به فایل tlg.php سورس بالا را استفاده میکنیم. "php://input" کل پارامترهای دریافتی از post را دریافت میکند. در نهایت اطلاعات دریافتی در فایلی به نام message.txt در مسیر جاری ذخیره میشود. در پایین این مقدار خروجی را مشاهده میکنید:

{"update_id":818742456,

"message":{"message_id":23,"from":{"id":156173107,"first_name":"the code","username":"dedsec"},"chat":{"id":156173107,"first_name":"the code","username":"dedsec","type":"private"},"date":1471875367,"text":"\/aboutus","entities":[{"type":"bot_command","offset":0,"length":8}]}}با بررسی این رشته JSON به ساختار زیر دست پیدا میکنیم:

header('Content-Type: text/html; charset=utf-8');

$message= '{"update_id":818742457,

"message":{"message_id":24,"from":{"id":156173107,"first_name":"the code","username":"dedsec"},"chat":{"id":156173107,"first_name":"the code","username":"dedsec","type":"private"},"date":1471876469,"text":"\/aboutus","entities":[{"type":"bot_command","offset":0,"length":8}]}}';

$message= json_decode($message, true);

echo "update_id: ".$message['update_id']."<br>";

echo "user name: ".$message['message']['from']['username']."<br>";

echo "first name: ".$message['message']['from']['first_name']."<br>";

echo "text: ".$message['message']['text']."<br>";

echo "<br><br><br><br>";خروجی سورس بالا:

update_id: 818742457

user name: dedsec

first name: the code

text: /aboutusمتد sendMessage کار ارسال به کاربر را انجام میدهد:

https://api.telegram.org/bot[TOKEN]/sendMessage?chat_id=[CHAT_ID]&text=[TEXT]در پایین سورس فایل tlg.php را به گونهای تغییر میدهیم که پس از دریافت کاربر پاسخ مناسب را بدهد:

header('Content-Type: text/html; charset=utf-8');

$message= file_get_contents("php://input");

$arrayMessage= json_decode($message, true);

$token= "249879980:AAHNdWnXjdq6Fw17NF81xXTtjA3xs19Sc6w";

$chat_id= $arrayMessage['message']['from']['id'];

$command= $arrayMessage['message']['text'];

if($command == '/start'){

$text= "سلام، به ربات ما خوش آمدید";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}else if($command == '/aboutus'){

$text= "این متن برای آشنایی شما با ماست";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}else{

$text= "دستور شما نا معتبر است";

$url= "https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat_id."&text=".$text;

file_get_contents($url);

}دستور بالا به سادگی ابتدا پیام کاربر را دریافت، از آن chat_id و command را دریافت میکند و url مناسب را برای ارسال پیام به کاربر میسازد.

نکته: کامند /start در تمامی روباتها به صورت پیشفرض وجود دارد، پس بهتر است برای آن یک متن نمایشی پیش فرض ایجاد کنیم.

نکته: البته شرطی هم در سورس وجود دارد که برای پاسخ دهی به دستورات نا معتبر است.

همانطور که در بالا دیدید میتوانید کامندهای دیگری برای بات خود تعریف کنید و برای هر کامند دستورات مناسب را ایجاد کنید.

اگر در نوشتن برنامه خود مشکل دارید سوالات خود را در بخش نظرات درج کنید.

dedsec will give you the truth

join us

ربات تلگرام ابزاری است اهداف تجاری، خدماتی، امنیتی، تفریحی و آموزشی. در این سلسله آموزش علاوه بر آشنایی با ربات تلگرام یاد میگیریم چگونه با زبان قدرتمند php یک ربات هوشمند تلگرام راه اندازی کنیم.

تفاوتی ندارد از چه زبان برنامه نویسیای استفاده میکنید، اگر این آموزش را تا آخر دنبال کنید میتوانید با هر زبان برنامه نویسی یک ربات هوشمند برای تلگرام خود بسازید.

تلگرام برای کمک به برنامه نویسان یک API جامع و کاربردی آماده کرده است که به برنامه نویسان امکان توسعه نرم افزارهای مفید برای تلگرام را میدهد.

رباتها در ظاهر مانند تماسهای ساده در تلگرام لیست میشوند ولی در باطن تفاوتهای اساسی با تماسهای متداول تلگرامی دارند. طبیعتا رباتهای تلگرام بر عکس تماسهای تلگرام آخرین زمان آنلاین شدن را نشان نمیدهند و در نهایت اسم خود واژه bot را شامل میشوند.

همیشه مد نظر داشته باشید که رباتها تنها با کسانی ارتباط برقرار میکنند که به آنها اجازه فعالیت داده باشند.

قرآن: این ربات قرآنی بسیار جالب و قدرتمند است. این ربات امکان دریافت یک آیه به صورت تصادفی به همراه ترجمه و صوت را دارد. همچنین میتوانید آیهای را برای آن مشخص کنید و ترجمه و صوت آن را دریافت کنید.

نهج البلاغه: ربات مذهبی نهج البلاغه

ربات توکان: ربات دریافت نرخ ارز، اطلاعات ورزشی، اوقات شرعی، جستجو در وب و.

ربات عماد خان: ربات سرگرمی با قابلیتهای فراوان

واژه یاب: ربات ترجمه لغات انگلیسی به فارسی، جستجوی واژه نامههای فارسی به فارسی

اینستاگیر: ربات دانلود تصاویر اینستاگرام

اطلاعات 118 در تلگرام: ربات اطلاعات 118 به تفکیک شهرها

رباتهای فوق رباتهایی هستند که امکانات مجانی و کاربردی در اختیار کاربران میگذارند. برای اهداف تجاری میتوان رباتهای پولی هم تولید و از این طریق کسب درامد کرد.

این ربات توسط شرکت تلگرام ایجاد شده است و برای ایجاد رباتها مورد استفاده قرار میگیرد. برای دستیابی به این ربات از این لینک استفاده کنید.

BotFather یک ربات رسمی است. همیشه در هنگام استفاده از رباتهای رسمی تلگرام توجه کنید که یک آی آبی رنگ هشت گوش در کنار نام آن وجود داشته باشد.

اگر بر روی کلید start کلیک کنید میتوانید لیست کامندهای لازم برای مدیریت ربات را مشاهده کنید. اولین کامند، /newbot است که با استفاده از آن میتوان ربات تلگرام جدید را ایجاد کرد.

ابتدا روی /newbot کلیک کرده، سپس نام ربات خود را وارد کرده، در مرحله بعدی یک یوزرنیم که به واژه bot ختم میشود را وارد میکنیم. اگر نام کاربری تکراری نباشد این نام پذیرفته شده و مراحل با موفقیت به پایان مییابد. البته توجه کنید در پیام تبریک موفقیت ثبت بات غیر از آدرس دسترسی به ربات یک token برای دسترسی به ربات نیز به کاربر نمایش داده میشود که باید آن را برای برنامه نویسیهای بعدی ذخیره کرد.

/token: با استفاده از این دستور token ربات شما نمایش داده میشود.

/revoke: با این دستور token قبلی شما از بین رفته و یک token جدید برایتان ساخته میشود.

/setname: این دستور را وقتی وارد کنید لیستی از رباتهای ایجاد شده توسط خودتان را میبینید که روی هر کدام کلیک کنید میتوانید نام ربات خود را تغییر دهید.

/setdescription: با این دستور میتوانید توضیحاتی به ربات خود اضافه کنید که هنگام اضافه کردن ربات به کاربر نمایش داده میشود. این توضیحات میتوانند حداکثر 512 کاراکتر باشند.

/setabouttext: این دستور توضیحات ربات را در صفحه پروفایل دریافت میکند. این توضیحات نباید بیشتر از 120 کاراکتر باشند.

/setuserpic: برای اضافه کردن عکس به ربات مورد استفاده قرار میگیرد.

/setcommands: برای تعریف کامندهای مخصوص ربات از این دستور استفاده میکنیم. طبق توضیحات داده شده در خود تلگرام باید کامند را به شکل زیر تعیین کنیم:

command – descriptionمثال:

aboutus – آشنایی با مابرای مشاهده تغییرات در بات تلگرام خود Clear history کنید.

پس از اجرای بات خود کامند aboutus را مشاهده میکنید که کار خاصی انجام نمیدهد و در بخشهای بعدی و مباحث برنامه نویسی برای ربات تلگرام باید با این مبحث آشنا شوید.

dedsec will give you the truth

join us

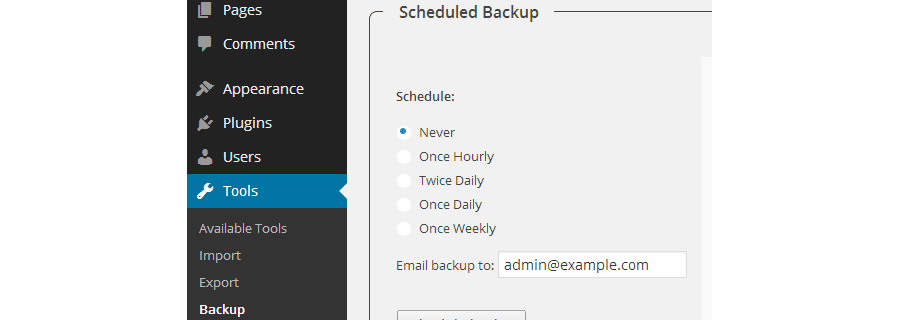

بهترین کاری که میتوانید برای وبسایت وردپرس انجام دهید، پشتیبانگیری منظم و دورهای از آن است. نسخههای پشتیبان به شما امنیت خاطر داده و شما را از شرایط فاجعه بار (مثلاً هنگامیکه سایت هک شده باشه یا تصادفاً دسترسی خودتان را محدود کرده باشید) نجات میدهند. وردپرس تعدادی افزونهی رایگان و پولی دارد که استفاده از اکثر آنها نسبتاً آسان است. در این مقاله 7 افزونهی برتر وردپرس را معرفی میکنیم.

نکتهی مهم: بسیاری از ارائهدهندههای خدمات میزبانی فضای وب، سرویسهای پشتیبانگیری را به شما ارائه میدهند، ولی همیشه به این نکته توجه داشته باشید که پشتیبانگیری از سایت، وظیفهی خود شماست. و برای پشتیبانگیری به ارائهدهندههای خدمات میزبانی تکیه نکنید.

اگه تا به حال از سایت، پشتیبانگیری نکردهاید، باید یکی از این 7 افزونهی برتر پشتیبانگیری وردپردس را انتخاب کرده و همین الان از آن استفاده کنید.

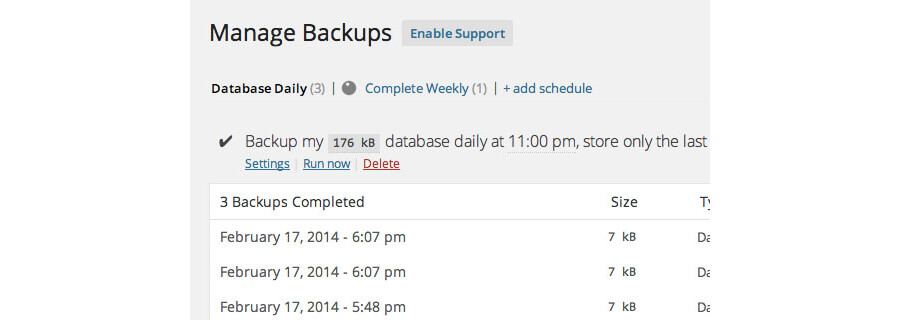

BackupBuddy، محبوبترین افزونهی پشتیبانگیری وردپرس است. این افزونه این امکان را برای شما فراهم میکند تا به آسانی عملیات پشتیبانگیری را بصورت روزانه، هفتگی یا ماهانه زمانبندی کنید. همچنین این افزونه نسخهی پشتیبان را بصورت اتوماتیک در یکی از سرویسهای زیر ذخیره میکند:

اگر از سرویسِ Stash استفاده کنید، میتوانید عملیاتهای پشتیبانگیری را بصورت reat time انجام دهید.

بزرگترین مزیت استفاده از BackupBuddy، این است که مبتنی بر سرویسهای اشتراکی نیست بنابراین نیازی به پرداخت هزینههای ماهانه نیست. میتوانید از این افزونه به تعداد سایتهایی که در طرح مربوط به خودتان ذکر شده استفاده کنید.

همچنین به انجمنهای حمایتی، بهروز رسانیهای دورهای و 1GB فضای ذخیرهسازی در cloud برای ذخیرهی پشتیبانها نیز دسترسی خواهید داشت.

میتوانید برای کپی کردن، انتقال یا بازیابی وبسایتها هم از BackupBuddy استفاده کنید.

UpdraftPlus یک افزونهی پشتیبانگیری رایگان است. این افزونه این امکان را به شما میدهد تا پشتیبانهای کاملی از سایتِ وردپرس گرفته و آنها را در cloud یا در کامپیوترتان ذخیره کنید.

این افزونه از زمانبندی پشتیبانگیری هم پشتیبانی میکند. میتوانید فایلهایی که میخواهید از آنها نسخهی پشتیبان تهیه کنید را هم انتخاب کنید. این افزونه، بصورت اتوماتیک فایلهای پشتیبان را در هر سرویس ابری ذخیره میکند.

همچنین UpdraftPlus یک نسخهی پریمیوم به همراه add-ons، جهت انتقال یا clone کردن سایت، جستجوی پایگاه داده و جایگزینی، پشتیبانی از مولتیسایت و . دارد.

BackWPUp افزونهی رایگانی است که این امکان را به شما میدهد تا بتوانید بصورت رایگان از سایتِ وردپرس نسخهی پشتیبانِ کاملی تهیه کرده و آن را در هر سیستم ابریای ذخیره کنید.

استفاده از این افزونه بسیار آسان بوده و امکان زمانبندی اتوماتیک پشتیبانگیری بر اساس تعداد دفعات بروزرسانی هم وجود دارد.

بازیابی سایت وردپرس از طریق نسخهی پشتیبان بسیار ساده است. ورژنِ BackWPup Pro از ذخیرهسازی نسخههای پشتیبان در Google Drive و تعدادی ویژگی فوقالعادهی دیگر نیز پشتیبانی میکند.

BackUpWordPress یک افزونهی کامل پشتیانگیری وردپرس است که از زمانبندی اتوماتیک پشتیبانی میکند. این افزونه این امکان را به شما میدهد تا زمانبندیهای مختلفی برای پایگاه داده و فایلها ایجاد کنید. تنها مشکل این افزونه این است که نسخهی رایگان آن، اجازهی ذخیره کردن پشتیبانهای وردپرس در سرویس cloud storage را نمیدهد.

اگر میخواهید نسخههای پشتیبان را در Dropbox، Google Drive و . ذخیره کنید باید یک برنامهی افزونهی پریمیوم بخرید.

برنامههای افزودنی، برای تمام سرویس موجود بوده و میتوانید برنامهی افزودنی که نیاز دارید و یا کل بسته را خریداری کنید.

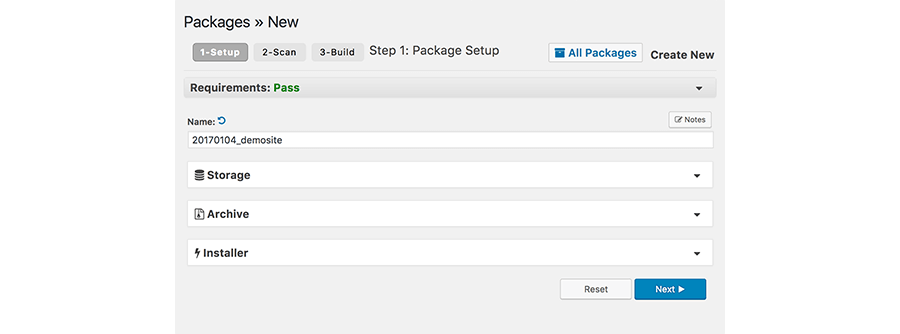

همانطور که از نام این افزونه پیداست، Duplicator، یکی از افزونههای محبوب وردپرس است که برای انتقال سایتها استفاده میشود. با این حال ویژگیهایی برای پشتیبانگیری هم دارد.

این افزونه قابلیت ایجاد زمانبندی اتوماتیک برای پشتیبانگیری را ندارد بنابراین برای ایجاد نسخهی پشتیبان از سایت وردپرس، خیلی ایدهآل نیست.

WP-DB-Backup با داشتن بیشتر از 400000 نصب فعال، یکی از محبوبترین افزونههای پشتیبانگیری وردپرس است. تنها مشکل این افزونه این است که فقط از پایگاه دادهی وردپرس پشتیبانگیری میکند.

این به این معنی است که باید از فایلهای چندرسانهای بصورت دستی پشتیبانگیری کنید. اگر خیلی سایت را بهروز رسانی نمیکنید یا در آن عکس آپلود نمیکنید، میتوانید از WP-DB-Backup بعنوان پشتیبانگیر اصلی وردپرستان استفاده کنید.

پشتیانگیری، زمانبندی اتوماتیک پشتیبانگیری و بازیابی پایگاه داده با WP-DB-Backup بسیار ساده است. این افزونه برای کابرانی که برای پشتیبانگیریِ دستی از پایگاه داده به phpMyAdmin دسترسی ندارند نیز بسیار کارآمد است.

این افزونه توسط Matt Mullenweg (بنیانگذار وردپرس) و تیمش در automattic ایجاد شده است.

اخیراً این افزونه بخشی از محصولات Automattic به نامِ JetPack شده است. برای استفاده از VaultPress باید یک اشتراکِ JetPack داشته باشید. طرحهای مختلفی با هزینهها و ویژگیهای متفاوت وجود دارد.

VaultPress پشتیبانگیری خودکارِ Real Time را که از $3.50 در ماه شروع میشود ارئه میدهد. نصب و راهاندازیِ VaultPress و بازیابی نسخههای پشتیبان فقط با چند کلیک ساده انجام میشود. حتی در برخی از پکیجهای این افزونه، اسکنهای امنیتی هم وجود دارد.

البته این افزونه معایبی هم دارد. اول اینکه باید هزینهی آن را بصورت دورهای پرداخت کنید و درصورتیکه چند سایت وردپرس داشته باشید این هزینه افزایش مییابد. دوم اینکه باید در JetPack اشتراک داشته باشید، یک حساب کاربری در WordPress.com ایجاد کنید و افزونهی JetPack را روی سایت نصب کنید.

اخیراً در طرحهای کوچکتر پشتیبانگیری، نسخههای پشتیبان فقط برای مدت 30 روز در آرشیو ذخیره میشوند، اگر به آرشیو پشتیبانگیری نامحدود نیاز داشته باشید باید برای هر وب سایت، ماهانه $29 هزینه پرداخت کنید که رقم بالایی است.

هر یک از افزونههای پشتیبانگیری وردپرس، مزایا و معایب خودشان را دارند. شرکتهای حرفهای از VaultPress استفاده می کنند چون استفاده از آن بسیار آسان است و از پشتیبانگیریهای Real Time پشتیبانی میکند. به عبارت دیگر این افزونه بجای اینکه بصورت روزانه یا ساعتی از تمام فایلها پشتیبانگیری کند، فقط از چیزهایی که به روزرسانی شده و تغییر کردهاند پشتیبانگیری میکند. این ویژگی برای سایتهای بزرگی عالی و ایدهآل است چون امکان استفادهی مفید از منابع سرور را فراهم میکند.

به هر حال اگر وبسایت شما کوچک یا متوسط است استفاده از افزونهی BackupBuddy به شما پیشنهاد میشود چون این افزونه، cloud storage و Stash مخصوص خودش را دارد که باعث میشود افراد مبتدی بتوانند به راحتی و تنها با چند کلیک، نسخههای پشتیبان را در cloud ذخیره کنند.

در نهایت هر کدام از افزونههای پشتیبانگیری وردپرس را که انتخاب کردید فرقی نمیکند فقط لطفاً نسخههای پشتیبان را در همان سروری که سایت شما در آن است، ذخیره نکنید.

انجام این کار مثل این است که تمام تخممرغهایتان را در یک سبد بگذارید. اگر سختافزار سرور با خطا مواجه شود یا حتی بدتر، اگر سور هک شود، هیچ نسخهی پشتیبانی نخواهید داشت و این باعث شکستِ هدفِ انجام پشتیبانگیریهای دورهای میشود.

به این دلیل شدیداً توصیه میکنیم که نسخههای پشتیبان را در یک سرویس ذخیرهسازیِ third-party مثلِ Google Drive و یا DropBox ذخیره کنید.

dedsec will give you the truth

join us

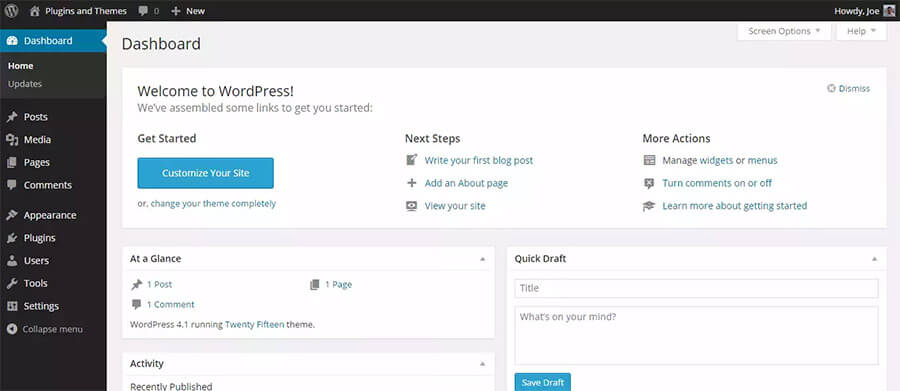

اغلب مبتدیها این سوالها را میپرسند که از چه سیستم مدیریت محتوایی استفاده کنند. در این مطلب قصد داریم دلایل استفاده از ورد پرس را برایتان بازگو کنیم.

اغلب اشتباه میکنند و وردپرس را در دستهی پلتفرمِ وبلاگنویسی قرار میدهند. هر چند که در گذشته این موضوع صحت داشته ولی چندین سال است که وردپرس تبدیل به یک سیستم مدیریت محتوای چندکاره (CMS) شده است. درحالیکه هنوز هم میتوانید برای ایجاد وبلاگهای ساده از وردپرس استفاده کنید، اما وردپرس این امکان را به شما میدهد تا بتوانید وبسایتها و برنامههای موبایل کاملا کاربردی هم ایجاد کنید.

بهترین نکتهی وردپرس این است که استفاده از آن آسان است و برای همه چیز به اندازهی کافی انعطافپذیری دارد. این موضوع دلیل اصلی افزایش شهرت و محبوبیت وردپرس است و هیچ سیستم مدیریت محتوایی به اندازه وردپرس طرفدار ندارد.

با توجه به ویژگیهای قدرتمند وردپرس، بسیاری از برندهای معتبر برای وبسایتهایشان از وردپرس استفاده میکنند: مجلهی Times، Google، Facebook، Sony، Disney، LinkedIn، The New York Times، CNN، eBay و . .

در ادامه دلایل استفاده از وردپرس را بررسی میکنیم.

وردپرس یک نرمافزار رایگان است، به این معنی که میتوانید بصورت رایگان آن را دانلود و نصب کرده و از آن استفاده کنید و آن را تغییر دهید. میتوانید از وردپرس برای ایجاد هر نوع وبسایتی استفاده کنید. وردپرس، سورسباز هم هست، به این معنی که سورسکد نرمافزار در دسترس همه قرار دارد و افراد میتواند آن را بررسی کرده، تغییر دهند و با آن بازی کنند.

در حال حاضر بیش از 2600 تِم یا قالب و بیش از 31000 افزونهی رایگان برای وردپرس وجود دارد و میتوانید آنها را دانلود و نصب کرده و در هر وبسایتی از آنها استفاده کنید. برای اجرای وردپرس تنها چیزی که نیاز دارید، دامنه و هاست است.

با توجه به ماهیت سوسباز بودن، وردپرس یک نرمافزار عمومی است. این نرمافزار توسط گروه بزرگی از داوطلبانی نگهداری میشود که بیشتر آنها مشاوران وردپرس هستند و به رشد و نگهداری وردپرس علاقهمند هستند. هر کسی میتواند با نوشتن پَچها (patches)، پاسخ دادن به سوالات پشتیبانی، نوشتن افزونهها، ایجاد تمها، ترجمهی وردپرس و بهروز رسانی داکیومنتها، به نگهداری وردپرس کمک کند.

با استفاده کردن از وردپرس به بخشی از جامعهی بینظیر وردپرس خواهید پیوست. در این جامعه، از اعضا پشتیبانیهای رایگان دریافت میکنید، افزونه و قالبهای رایگان دانلود میکنید و حتی میتوانید بعد از کسب تجربه در وردپرس، به جامعه کمک هم بکنید.

میلیونها نفر از وردپرس استفاده میکنند و تقریباً هر روز افراد جدیدی با ایجاد اولین وبسایتهای وردپرسیشان، به جامعهی وردپرس میپیوندند. دلیل اینکه مردم به سرعت با وردپرس سازگار میشوند این است که استفاده از آن نسبتاً آسان است.

اگر در پیاده سازی سایت وردپرسی خود با مشکل مواجه شدید به راحتی در اینترنت جستجو کنید و راه حل مشکل خود را بیابید. آموزشهای نامحدودی نیز برای ورد پرس وجود دارد.

بیشتر کسانی که از وردپرس استفاده میکنند، طراح وب یا برنامهنویس نیستند. در واقع بیشتر مردم بدون داشتن هیچ دانش اولیهای از طراحی سایت، کار با وردپرس را شروع میکنند.

دلیل ایدهآل بودن وردپرس این است که صدها قالب برای وردپرس وجود دارد که میتوانید انتخاب کنید، بنابراین میتوانید هر ظاهری که بخواهید به وبسایت بدهید. تقریباً هر نوع قالبی که بخواهید وجود دارد مانند قالب عکاسی، مجلهای، تجارت الکترونیک و آموزشی. تقریبا برای هر سلیقهای قالب بی نظیر میتوانید بیابید.

تغییر قالبهای وردپرس بسیار آسان است چون قالبهای زیادی با پنلِ آپشنهای مخصوص وجود دارند که این امکان را به شما میدهند تا بتوانید رنگ، لوگو، و پسزمینه را تغییر دهید، اسلایدرهای زیبا ایجاد کنید و بدون نوشتن کد کارهای جالبی با وبسایت انجام دهید.

وردپرس فوقالعاده انعطافپذیر است و با استفاه از افزونهها قابل توسعه است. مثل قالبها، هزاران افزونهی ارزشمند و رایگان هم برای استفاده در دسترس هستند. این افزونهها نه تنها میتوانند عملکردهای اضافی به وردپرس اضافه کنند، بلکه پلاگینهای زیادی وجود دارند که میتوانند به سایت ورپرس یک پلتفرم کاملاً جدید اضافه کنند.

وردپرس ساختار استانداردی دارد که برای موتورهای جستجو بسیار محبوب است. اگر از وردپرس استفاده کنید موتورهای جستجو بهتر میتوانند به ساختار صفحات شما دسترسی داشته باشند.

علاوه بر این افزونههای خیلی خوبی وجود دارد که با اضافه کردن آنها به ورد پرس میتوانید به نتایج خوبی در زمینه سئو برسید.

انتشار مطالب، اضافه کردن فایل، مدیریت کاربران و بروز رسانی سیستم wordpress بسیار آسان است. در ورد پرس بسیار راحت میتوانید هر کاری را که برای مدیریت یک وب سایت به آن نیاز دارید انجام دهید.

وردپرس با ابزارهای هوشمند بروز رسانی میتواند سیستم شما را به صورت خودکار و همیشه بروز نگاه دارد.

وردپرس با درنظر گرفتن امنیت، طراحی شده و توسعه یافته، بنابراین برای اجرای هر وبسایتی کاملاً امن و مطمئن است. با این وجود اینترنت هم مثل دنیای واقعی مکانی غیر قابل پیشبینی است.

مان زیادی هستند که سعی میکنند تا جایی که میتوانند به سایتها نفوذ کنند. غیر از تمهیدات امنیتی درونی ورد پرس میتوانید از افزونهها و پلاگینهای پیشرفته نیز برای بهبود بخشیدن امنیت وردپرس استفاده کنید.

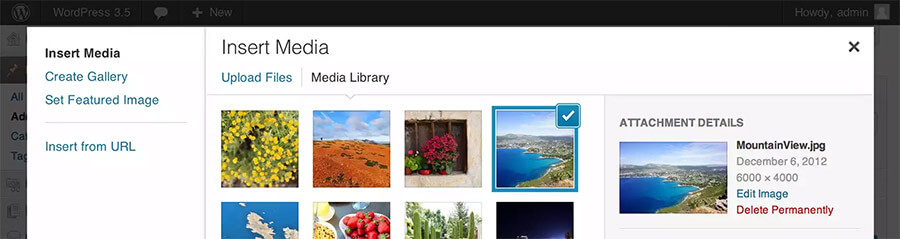

با وردپرس فقط محدود به نوشتن متن نیستید. وردپرس بصورت داخلی از هَندِل کردن محتواهای تصویری، صوتی و ویدیویی پشتیبانی میکند. میتوانید در وردپرس فایلها و اسناد را هم مدیریت کنید.

وردپرس از وبسایتهایی که oEmbed فعال دارند پشتیبانی میکند، این به این معنی است که میتوانید ویدیوهای یوتیوب، عکسهای اینستاگرام، توییتها و صوتهای Souncloud را تنها با paste کردن URL آنها در پستهایتان اضافه کنید. حتی میتوانید به بازدیدکنندههای خود امکان اضافه کردن ویدیو از Youtube را بدهید.

تقریبا با وردپرس هر کاری میتوانید بکنید. بخشی از کاربردهای یک سایت وردپرسی عبارتند از:

توجه داشته باشید که موارد بالا فقط برخی از موارد استفادهی وردپرس هستند.

امیدواریم این مقاله به سوالهای شما راجع به دلیل استفاده از وردپرس، پاسخ داده باشد. بهترین روش تجربهی قدرت واقعی وردپرس، استفاده از آن است. استفاده از وردپرس را امتحان کنید و نظرتان را راجع به آن با ما درمیان بگذارید.

dedsec will give you the truth

join us

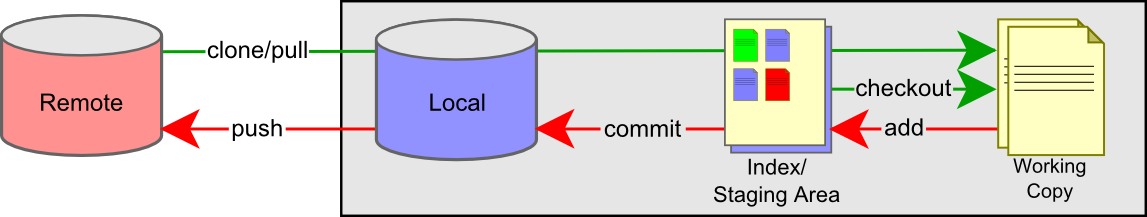

در این پست قصد داریم تا ابزار محبوب سیستم کنترل ورژن، Git و اصول استفاده از آن را بیان کنیم. اکثر ما به شرایطی برخوده ایم که نیاز به دانستن تاریخچه تغییرات داشته ایم تا بتوانیم به راحتی پروسه و گام های خود را بررسی کنیم یا تغییراتی را به عقب بازگردانیم. داشتن تغییرات در کارهای گروهی نیز دارای اهمیت بسیاری است.

با اینکه ابزار Git بیشتر از همه چیز در توسعه کد استفاده شده اما نباید از این نکته غافل شد که این ابزار برای مدیریت ورژن *فایل ها* ساخته شده است و نه تنها کد، بلکه هر فایلی حتی عکس را نیز میتوان ورژن بندی کرد.

امروزه ابزار Git برای توسعه دهندگان و برنامه نویسان ضرورت بسیاری دارد. ورژن بندی نرم افزار دارای اهمیت زیادی است چرا که در مدیریت روند توسعه نرم افزار تأثیر مستقیمی می گذارد. اگر در پیشنهادات کار برنامه نویسی نگاه کنید همیشه بلد بودن Git یکی از نیازمندی ها است.

همانطور که در بالا گفته شد ابزار Git یک ابزار کنترل ورژن فایل ها است. اما نکته دیگری که وجود دارد غیر متمرکز بودن این ابزار است. در ابزارهای دیگر، تمامی تغییرات در یک سرور مرکزی نگهداری می شود اما در Git، شما تمامی تغییرات را در تمام کپی های

repository خواهید داشت. با این حساب هم یک بکاپ در مخزن محلی یعنی در سیستم افراد تیم قرار خواهد داشت و هم دیگر نیازی به یک سرور مرکزی نیست. هرچند که داشتن یک سرور مرکزی برای اشتراک اطلاعات معمولا نیاز است تا کار را تسریع و هماهنگی را تضمین کند.

ابزار git قابلیت های زیر را در اختیار شما می گذارد:

merge conflict

CHANGELOG بصورت اتوماتیک

برنامه git برای اولین بار در سال ۲۰۰۵ توسط

Linus Torvalds ساخته شد و در همان سال وظیفه توسعه و نگهداری آن به

Junio Hamano انتقال یافت.

برنامه Git چند جزء اساسی دارد که کاربر آن باید بداند و همچنین چند نوع شیء داخلی دارد که دانستن آنها بد نیست.

اجزا از دید کاربر:

meta داده ها نگه می دارد. به هر Commit در پروژه یک Hash Code اختصاص می یابد که با استفاده از آنها میتوانید به Commit خاصی اشاره کنید. با استفاده از این اطلاعات ثبت شده در هر Commit برنامه Git به شما اجازه می دهد که تغییرات را بازگردانی کنید و به آن حالتی که Commit در آن موقع ثبت شد باز گردید.

بطور معمول اکثر پروژه ها با یک استارت اولیه شروع شده و بعد از گذراندن مراحلی به پایان میرسند ولی پروژه های نرم افزاری معمولا پایانی ندارند هرچند که از یک نقطه به بعد توسعه میتواند تنها رفع باگ باشد.

قبل از اینکه به مراحل برسیم بهتر است که سه قسمت اصلی ذخیره اطلاعات در Git را بررسی کنیم:

DVCS می باشد همیشه یک مخزن تغییرات Local یا همان داخلی وجود دارد و می تواند یک یا چند مخزن Remote یا خارجی نیز وجود داشته باشد.

روند استفاده از Git بطور معمول و ساده ترین حالت به شرح زیر می باشد:

بعد از تمام این مباحث تئوری میرسیم به مباحث عملی و نحوه استفاده از Git:

کانفیگ و تنظیمات

![]()

ساخت یک مخزن، استارت پروژه

![]()

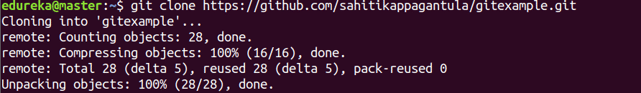

کپی یک مخرن کامل از یک سرور

اضافه کردن فایل ها به مرحله Stage

![]()

![]()

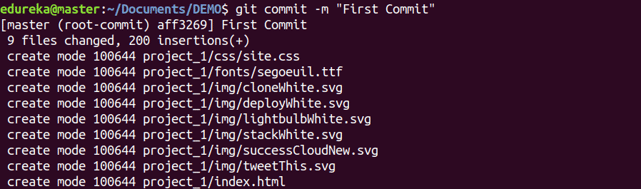

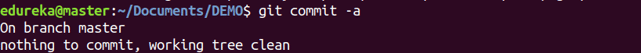

ثبت تغییرات یا همان Commit

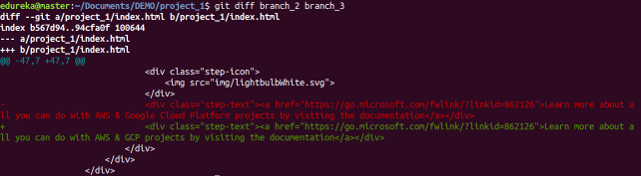

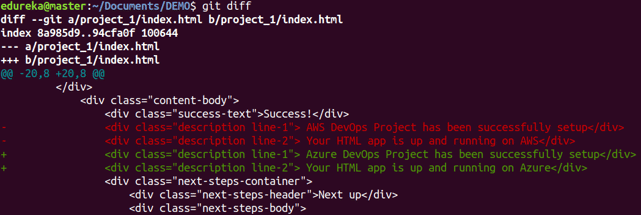

مشاهده تغییرات بین دو Branch یا بین فایل های فعلی و آخرین تغییرات ثبت شده

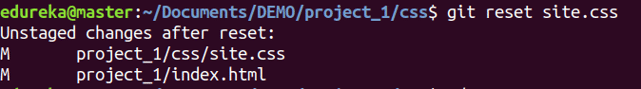

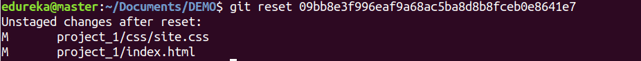

بازگردانی به مراحل قبل

![]()

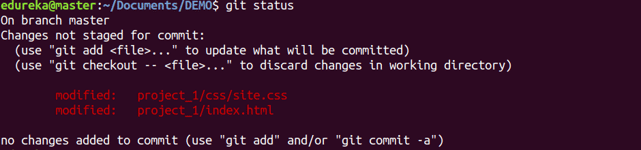

مشاهده وضعیت Stage

حذف یک فایل و ثبت حذف شدن آن در Stage

![]()

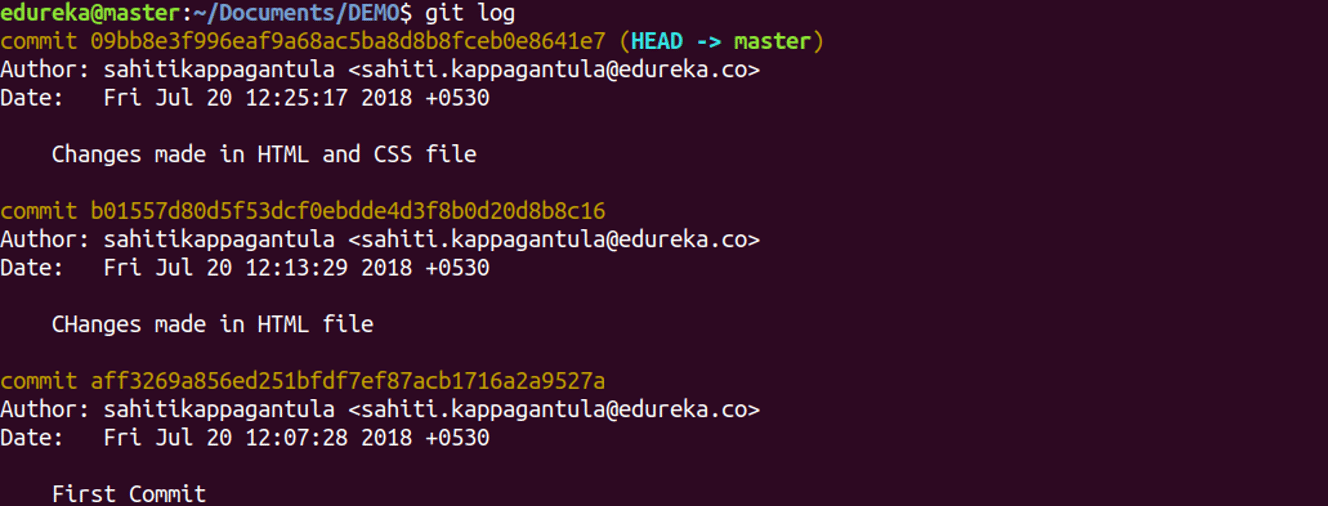

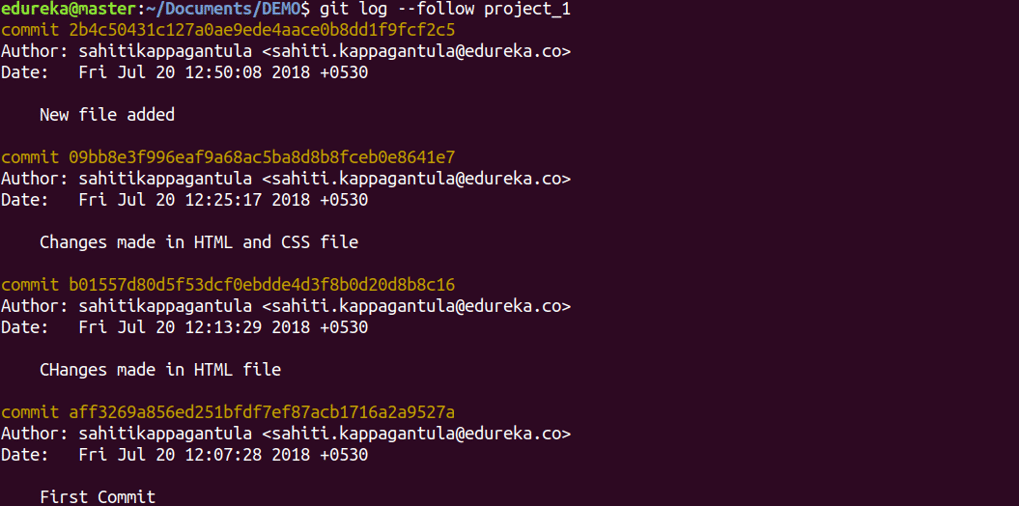

مشاهده تمامی Commit ها و Commit هایی که شامل تغییرات یک فایل خاص میشوند

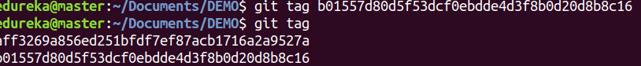

بر چسب یا همان Tag زدن بر یک Commit

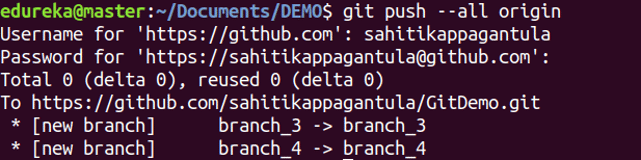

لیست کردن، ساختن و حذف Branch ها

![]()

![]()

![]()

جابجایی در Branch ها

![]()

![]()

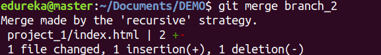

ترکیب دو Branch

ثبت ریموت سرور برای مخزن لوکال

![]()

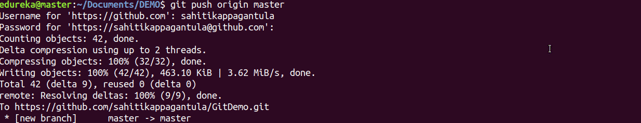

ارسال تغییرات مخزن لوکال به ریموت

![]()

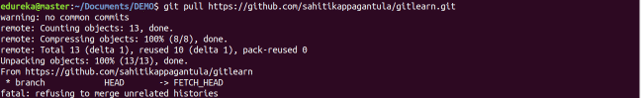

گرفتن تغییرات از مخزن ریموت و ثبت در لوکال

اولین سوالی که امکان دارد برای شما پیش آید این است که چرا پیام های تغییرات باید دارای یک ساختار خاص باشند؟ جواب این سوال درست مانند جواب سوال چرا از git استفاده کنیم ” است. راحتی نگهداری، مرور تغییرات و توسعه تیمی می تواند دلیل آن باشد.

در نظر بگیرید در یک تیم توسعه نقشی را بر عهده دارید (مانند

DevOps یا برنامه نویس ارشد یا بخصوص

Code Audit) اگر هر برنامه نویس به سبک خود پیام Commit بنویسد و از شما خواسته شود از تغییرات CHANGELOG تهیه کنید یا عملکرد برنامه نویس را ارزیابی کنید و یا ایرادهای نگارشی یا باگ لاجیک پیدا کنید، شما چگونه اینکار را انجام خواهید داد بدون داشتن ریز تغییرات، قدم های کوچک و هدف های کوچک توسعه و بخصوص متن پیام تغییرات مناسب که با شفافیت تغییر و دلیل تغییر را برای شما تشریح کند؟

در صورت وجود یک ساختار یکسان و تعریف شده برای پیام های Commit شما به راحتی پیام را درک کرده و می توانید اسکریپتی برای اتومات سازی تهیه CHANGELOG بسازید که بسیار سریع و بهینه است. برای ارزیابی برنامه نویس براحتی هدف تغییر را درک خواهید کرد و تغییرات را نسبت به آن هدف ارزیابی خواهید کرد و این شما را از گمراهی نجات میدهد. این مقوله در تعداد بالا بسیار حیاتی می باشد و برای Code Audition (ارزیابی کد) نیز همانند ارزیابی کارایی برنامه نویس با استفاده از داشتن پیام ساختارمند شفافیت عملکرد تغییرات بالاتر میرود.

در آخر به این نتیجه میرسیم که داشتن یک ساختار یکسان برای پیام های Commit مانند داشتن زبان یکسان برای گفت و گو با دیگر اعضای گروه است. قطعا این مقوله بسیار کار گروهی را راحت تر می کند.

در ادامه به ساختار تعریف شده تحت عنوان Conventional Commit می پردازیم.

مدل ساختار Conventional Commit به شکل زیر است:

|

1

2

3

4

5

|

<type>[optional scope]: <description>

[optional body]

[optional footer(s)]

|

اجزای مختلف:

نکته: قسمت های scope و body واگر توجه کرده باشید, سورس اکثر کتابخانه ها و یا برنامه های کاربردی ای که به یک زبان نوشته شده اند دارای ساختار دایرکتوری و فایل هایی با نام footer اختیاری می باشند.

نکته: در جمله قسمت description از فعل حال استفاده کنید بجای فعل گذشته مانند: add بجای added.

در صورت وجود تغییر در api ارائه شده به کاربر یا هر تغییری که دارای backward compatibility صد در صد نمی باشد باید در قسمت footer متن BREAKING CHANGE: به همراه تشریح ناسازگاری رو به روی آن را بنویسید.

در صورت نبود نیاز به تشریح میتوانید از ! بعد از type یا scope نیز به جای توضیحات در footer استفاده کنید.

مثال برای تمامی حالت ها:

|

1

2

3

|

feat: allow provided config object to extend other configs

BREAKING CHANGE: `extends` key in config file is now used for extending other config files

|

|

1

|

refactor!: drop support for Node 6

|

|

1

2

3

|

refactor!: drop support for Node 6

BREAKING CHANGE: refactor to use JavaScript features not available in Node 6.

|

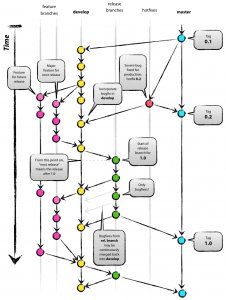

شاید برای شما سوال پیش آمده باشد که این شاخه بندی که سیستم git در اختیار ما قرار میدهد را باید چگونه استفاده کنیم.

خب اینکه برای چرا ممکن است استفاده کنید را در قسمت اجزاء git گفتیم, از شاخه بندی استفاده میکنیم تا بتوانیم رشته ای از تغییرات را جدا نگه داشته و یا حتی بطور موازی بر روی آنها عملیات انجام دهیم, اما اینکه شکل شاخه بندی در هر پروژه یا شرکت متفاوت باشد یکی از مهمترین اهداف git یعنی برقراری و توسعه git بصورت گروهی را تا حدودی برهم میزند. اگر فردی از شرکتی به شرکت دیگری برود مجبور به یادگیری قوانین و ساختارهای ریزی مانند شاخه بندی میشود. جدا از یادگیری دوباره, رسیدن به یک ساختار مناسب برای توسعه مناسب, پیش گیری از تداخل و غیره میتواند کار سختی باشد.

این مدل یک ساختار generic برای branch بندی رشته تغییرات کد میباشد که بر روی اکثر

codebase ها قابل پیاده سازی است و قوانین ساده ای دارد.

این ساختار از دو شاخه اصلی بهره میبرد:

hotfix branches

: این شاخه تنها برای رفع باگ های حیاتی ساخته میشود, از master نشئت میگیرد و در نهایت با dev و master ادغام میشود. یکی از بزرگترین عاملان merge conflict نیز معمولا این شاخه ها هستند.نکته: نام گذاری شاخه ها کاملا اختیاری است و در این آموزش تنها برای ساده سازی نام گذاری شده اند.

dedsec will give you the truth

join us

سلام خدمت تمامی کاربران عزیز سایت تیم امنیتی dedsec

کالی لینوکس (Kali Linux) یکی از معروف ترین سیستم عامل ها در حوزه هک و امنیت میباشد که افراد بسیار زیادی از کالی لینوکس استفاده میکنن و در بین هکر ها و مهندسین امنیت بسیار محبوب است ، یکی از مشکلاتی که بعد از نصب کالی لینوکس برای خیلی از کاربران پیش میاد آپدیت نبودن مخازن کالی لینوکس است ، که شما اگر بخواهید یک ابزاری رو نصب کنید با همچین ارورری روبرو میشید

قطعا این ارورر برای شما هم آشناست که بعد از زدن دستور نصب یک ابزار با همچین ارورری روبرو شدید و از خودتون پرسیدید که چطوری میشه این مشکل رو حل کرد؟ در این مطلب ما میخواهیم به شما طریقه آپدیت مخازن کالی لینوکس رو یاد بدیم پس با ما همراه باشید.

نیازمندی :

داشتن دسترسی root یا استفاده از دستور sudo

مرحله اول :

در مرحله اول قبل از آپدیت کردن لازمه تا مطمئن بشیم مخازن صحیح رو در فایل مخازن کالی لینوکس مون داریم برای اینکار به مسیر /etc/apt/sources.list میریم و فایل رو که باز کردیم باید شامل دو خط زیر باشه

|

1

2

|

deb https://http.kali.org/kali kali-rolling main non-free contrib

deb-src https://http.kali.org/kali kali-rolling main non-free contrib

|

نکته: حتما از مخازن رسمی کالی لینوکس استفاده کنید، در غیر این صورت هر مخزن دیگه ای که در لیست وارد کنید ممکنه سیستمون رو break کنه و یا در خطر قرارش بده

مرحله دوم :

برای آپدیت کردن کالی لینوکس در مرحله اول باید package index list رو آپدیت کنید و برای اینکار از دستور زیر استفاده میکنیم

|

1

|

sudo apt update

|

در مرحله بعدی (این مرحله اختیاری هست) میتونیم با دستور زیر لیست پکیج هایی که برای Update زمان بندی شدن رو ببینیم

|

1

|

apt list --upgradable

|

در این مرحله از کارمون میتونیم هر پکیج ای که بخوایم رو به کمک دستور apt install PACKAGE-NAME آپگرید کنیم و یا کل پکیج هارو با دستور زیر آپگرید کنیم

|

1

|

sudo apt upgrade

|

تمام ! کالی لینوکس شما الان به طور کامل upgrade شده

مرحله سوم :

در مرحله قبلی ممکنه که بخاطر تغییر وابستگی پکیج ها، تعدادی از پکیج ها به درستی آپگرید نشده باشند و پیغامی در انتهای آپگرید در مرحله قبلی مشاهده کرده باشید برای حل این مشکل میتونید تمامی این پکیج هارو به صورت تک به تک به صورت جدا با دستور apt install PACKAGE-NAME آپگرید کنید و یا تمامی این پکیج هارو به صورت یکجا با دستور زیر آپگرید کنید

|

1

|

sudo apt dist-upgrade

|

dedsec will give you the truth

join us

برای تست نفوذ یک شبکه یا دیوایس های درون شبکه اولین کاری که باید انجام شود این است که تمامی ای پی های فعال درون شبکه را اسکن و پیدا شوند که در قدم های بعدی تست نفوذ دقیقا بر روی دیوایس مورد نظر انجام شود که حملاتی نظیر حملات مرد میانی و اسنیف کردن شبکه انجام شود برای این کار نیاز به ابزار هایی خواهید داشت که در ادامه به معرفی ان ها می پردازیم.

در ابتدا اگر داخل ویندوز هستید در cmd دستور ipconfig و اگر درون لینوکس هستید دستور ifconfig را بزنید و ای پی خود را بردارید، برای پیدا کردن دیوایس های متصل در شبکه های کوچک می توانید از رنج ای پی خود به ترتیب به صورت دستی پینگ بگیرید و در صورتی که ای پی مورد نظر ping داشته باشد ان ای پی به یک دستگاه متصل است؛ برای مثال ای پی شما اگر 192.168.1.2 باشد باید با دستور زیر از ای پی بعدی در همان رنج به ترتیب پینگ بگیرید.

ping 192.168.1.3

اما روش بالا در شبکه های بزرگ تر امکان پذیر نیست و تست ای پی های در حال استفاده در شبکه به صورت دستی بسیار زمان بر خواهد بود که برای حل این مشکل ما از ابزار های مختلف که در این زمینه برای اسکن شبکه ساخته شده اند استفاده می کنیم که و انواع سیستم عامل ها ابزار های مختلفی وجود دارد.

این برنامه برای سیستم عامل های ویندوز طراحی شده و می توانید با استفاده از ان از طریق روش های اسکن پورت و پینگ ای پی های فعال درون شبکه را پیدا کنید. کافیست وارد برنامه شوید و از بخش بالا رنج ای پی خود را وارد کنید و بر روی Scan بزنید تا تمامی رنج ای پی شما اسکن شود، و در بخش پایین ان تمامی اطلاعات ای پی ها را می توانید مشاهده نمایید.

ابزار nmap در کالی لینوکس به صورت پیشفرض وجود دارد، اما می توانید در دستگاه های مختلف ان را نصب کنید. این ابزار قدرتمند امکان اسکن پورت و ای پی های شبکه را به شما می دهد برای مثال به دستور زیر توجه کنید :

nmap 192.168.1.1-255

با دستور بالا پورت های پیشفرض در رنج ip ها اسکن می شوند

و در صورت فعال بودن ان ها را در خروجی نمایش می دهد.

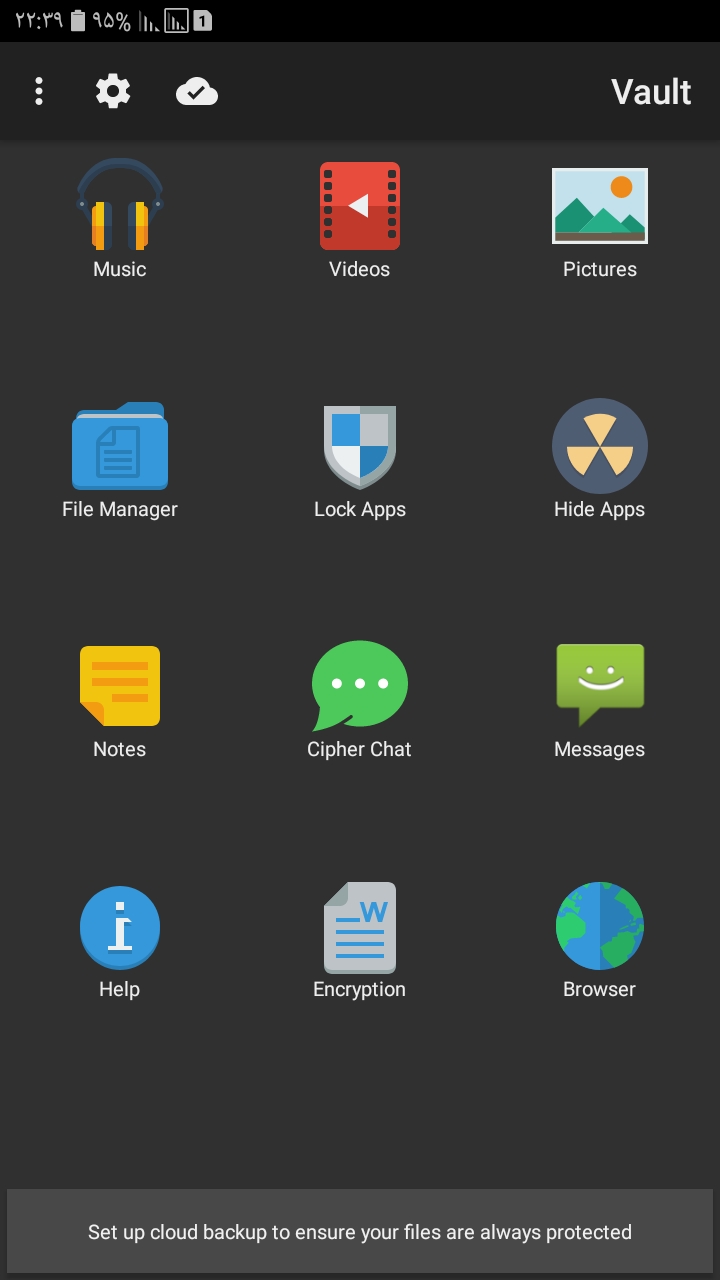

برنامه های زیادی برای اسکن شبکه در اندروید وجود دارد که می توان از ان ها استفاده کرد، اما یکی از بهترین این برنامه ها fing است که می توانید در دستگاه اندرویدی خود نصب کرده و یک اسکن و انالیز کامل در شبکه داخلی خود انجام دهید.

در این قسمت یعنی قسمت آخر مجموعه پستهای آشنایی با زبان برنامه نویسی Go، با کتابخانهها و ابزارهای مهم زبان گو آشنا میشویم، و در ادامه به روش یادگیری این زبان میپردازیم. با هیتوس همراه باشید.

کتابخانه استاندارد Go یکی از جامع ترین کتابخانههای موجود در بین تمام زبانهای برنامه نویسی است. از طرفی چون Go یک زبان نو ظهور است، طراحی کتابخانه در حالت بسیار تمیز و یکپارچهای قرار دارد.

Packageهایی برای آرشیو و فشرده سازی: tar, zip, bzip2, flate, gzip, lzw, zlib

Packageهایی برای رمزنگاری و عملیات هش: aes, cipher, des, dsa, rc4, rsa, md5, sha1, sha256, sha512, tls, x509

Packageهایی برای کار با فایلهای مختلف: base32 ,base64, binary, csv, gob, hex, pem, json, xml

Packageهایی برای کار با گرافیک دو بعدی: color, draw, gif, jpeg, png

Packageهایی برای کار با مباحث شبکه: html, cgi, fcgi, mail, url, jsonrpc

ذات سیستمی زبان Go در اینجا مشخص میشود. تمام Packageهای بالا در Go نوشته شده اند. برای داشتن خیلی از این Packageها در زبانهای دیگر، باید متوسل به کتابخانههای نوشته شده در زبان C میشدیم.

خوبی Go در این است که برای اعمال سطح پایین دیگر نیازی به C نیست. Go در واقع همان C مدرن است، از طرف همان کسانی که روزی C و Unix را به شما معرفی کرده بودند!

همه Packageهای بالا را همراه کنید با Packageهایی برای عملیات ریاضی، زمان، و تاریخ، محیط سیستم عامل، پایگاه داده، ورودی و خروجی، رشته ها، پردازش و Parse کردن متن و .

در ضمن کتابخانه استاندارد با یک HTTP Server داخلی همراه است که به راحتی میتوان آن را با Nginx یا Node.js مقایسه کرد. در واقع، اکثر سایتهایی که در ابتدای این نوشته به آنها اشاره شد هم از همین Server داخلی برای خدمات رسانی به کاربرانشان استفاده میکنند.

همچنین در کتابخانه استاندارد Go یک سیستم Template Engine ارایه شده تا برنامه نویسی وب را برای شما آسان تر کند. با این حساب، احتمالا متوجه شده اید که برنامه نویسی وب در Go، نیاز چندانی به فریمورکهای مرسوم در زبانهای دیگر نخواهید داشت. کتابخانه استاندارد Go همه چیز را از قبل برایتان مهیا کرده است.

از نظر مستندات، Go در جایگاه بسیار خوبی قرار دارد و برای تمام Packageها و تک تک توابع و پارامترهای شان به طور کامل مستندات وجود دارد.

اگر زبان انگلیسی شما در حد مطلوبی قرار دارد (که به عنوان یک برنامه نویس باید هم این چنین باشد) در زمینه یادگیری Go با هیچ مشکلی مواجه نخواهید شد و نیاز به هیچ کتاب و منبع خاصی نخواهید داشت؛ چرا کهمستندات موجود در سایت زبان به اندازه کافی کامل و مناسب است.

با این که زمان زیادی از انتشار نسخه پایدار نمیگذرد، اما Go ابزارهای جانبی نستباٌ کاملی در اختیار دارد:

ابزار Go که کار کامپایل و نصب Package را آسان کرده است. این ابزار حتی قابلیت این را دارد که Packageها را به صورت اتوماتیک از سایتهایی مثل Github دریافت و نصب نماید!

ابزار Godoc قادر است سایت golang.org را به صورت محلی در کامپیوتر شما اجرا کند. سایت اصلی golang.org هم به کمک همین ابزار در حال اجراست. همچنین godoc میتواند مستندات مربوط به Packageها و توابع آنها را مستقیما در ترمینال نمایش دهد.

ابزار Gofmt استایل کد نویسی شما را مدیریت میکند. برای مثال هرکدام ازا عضای تیم میتوانند استایل خودنویسی خودشان را داشته باشند، اما در نهایت از Gofmt برای یپارچه کردن استایل کدهای پروژه استفاده کنند.

ابزار Gocode هم برای کمک به ادیتورها و IDEها طراحی شده. این ابزار بررسی کدهای شما اطلاعات موجود در آنها را استخراج کرده و در اختیار ادیتورها و IDEهای میگذارد. آنها هم میتوانند از این اطلاعات برای پیاده سازی قابلیت Auto completion استفاده نمایند.

مهم ترین ابزار کار هر برنامه نویس ویرایشگر متن است. خوشبختانه Go از پشتیبانی خوبی در این زمینه برخوردار است. در رابطه با ویرایشگرهای ساده و سبک، Go از Kate و Notepad++ و BBEdit و Gedit و . به صورت رسمی پشتیبانی میکند.

برای کسانی که با ویرایشگرهای حرفهای کدنویسی میکنند، Go پشتیبانی رسمی و کاملی را برای ویرایشگرهای بی رقیب Vim و Emacs ارائه کرده است. در واقع از آنجایی که تیم سازندگان Go و اکثر جامعه کابران آن نیز با همین ابزارها کدنویسی میکنند، پشتیبانی از این دو از اولویت بسیار بالایی برخوردار است.

در Go همانند دیگر زبانهای کامپایلری نیاز خاصی به وجود IDE حس نخواهید کرد؛ اما برای کسانی که کار با IDEها را ترجیح میدهند، Go از پشتیبانی مناسبی برای IDEهای Eclipse و Intellig برخوردار است.

مستقیم به سایت golang.org بروید و پکیج مربوط به سیستم عامل خود را دانلود و نصب نمایید. برای خواندن مستندات هم به قسمت Documents سایت بروید. این قسمت بسیار جالب دسته بندی شده است. برای آشنایی با Go کافی است به ترتیب لینکهای این صفحه را از بالا به پایین مطالعه کنید. دقت کنید که رعایت ترتیب در خواندن لینکها بسیار به شما کمک خواهد کرد.

dedsec will give you the truth

join us

بر اثر استفاده های زیاد در مرور زمان، عمر هارد دیسک ها کمتر شده و یا با گذشت زمان حافظه ذخیره سازی آنها پر شده و نیاز به یک هارد دیسک جدید و پرسرعت تر احساس می شود. در این پست نحوه پارتیشن بندی انواع حافظه های ذخیره سازی اعم از هارد دیسک یا حافظه های خشک SSD یا حافظه های قابل حمل مثل هارد اکسترنال یا فلش را آموزش می دهیم.

بطور کلی در ویندوز ۲ نوع هارد درایو شناخته می شود:

انواع پارتیشن هایی که میتوان ایجاد کرد دو نوع میباشد:

برای پارتیشن بندی در ویندوز در صفحهی انتخاب هارد هنگام نصب کلید ترکیبی shift+f10 را بزنید.

بدین ترتیب صفحهی command prompt باز می شود.

دستور زیر را وارد کنید. از آنجایی که این دستور نیاز به دسترسی ادمین دارد پس وارد کردن دستور شما باید اجازه دسترسی برای تغییرات در هارددیسک را به نرمافزار دهید

|

1

|

diskpart

|

سپس دستور زیر را وارد کنید. این دستور برای مشاهده هارد دیسک های متصل شده به مادربرد کامپیوتر بکار میرود تا در صورت وجود اتصال چند هارد دیسک مختلف دستگاهی را انتخاب کنید که نیاز به پارتیشن بندی آن دارد.

|

1

|

list disk

|

تنها راه شناخت هارد دیسک ها فضای ذخیره سازی آنها میباشد. اگر تمامی هارد دیسک های شما فضای ذخیره سازی یکسان داشته باشند با توجه به اسلات های هارد دیسک در مادربرد در لیست نشان داده می شوند.

هاردی را که میخواهید پارتیشن بندی کنید را با دستور زیر انتخاب کنید. (برای انتخاب دستور را تایپ کرده و شماره آن را با یک فاصله وارد کنید)

|

1

|

select disk 0

|

** توجه داشته باشید که در صورت انتخاب هارد، در صورت تغییرات پارتیشن تمامی اطلاعات آن پاک میشود. پس قبل از این کار اطلاعات خود را از روی هارد پشتیبان تهیه کنید.

اگر هارد شما از قبل پارتیشن داشته باشد از دستور زیر استفاده کنید. (با این دستورات تمامی پارتیشن ها و اطلاعات هارد شما پاک میشود)

|

1

|

clean

|

با توجه به نیاز خود پارتیشن های لازم را ایجاد میکنیم. برای ساخت پارتیشن bootable از دستور زیر استفاده کنید.

|

1

|

؟=Create partition primary size

|

بجای علامت سوال سایز مورد نیاز خود را بر اساس مگابایت Mb وارد کنید. اگر میخواهید فضای پارتیشن خود عددی رند باشد میزان گیگابایت آنرا به عدد ۱۰۲۴ ضرب کنید. برای مثال ۶۰*۱۰۲۴= ۶۱۴۴۰ عدد بدست آمده را بجای علامت سوال وارد کنید. (بدون فاصله)

مقدار حافظهای که برای این پارتیشن اختصاص میدهید باید به اندازه کافی باشد زیرا اگر مقدار آن کم باشد سیستم عامل خطا داده و نصب نمی شود در صورت اختصاص دادن فضای خیلی زیاد، مدت زمان بوت شدن سیستم عامل را زیاد میکند پس اختصاص مقدار فضای کافی بسیار مهم می باشد.

برای مثال می خواهید ویندوز ۱۰ نسخه پرو نصب کنید. ۶۰ گیگ برای سیستم عامل نیاز دارید این مقدار برای نصب لازم میباشد اما کافی نیست زیرا سیستم عامل بعد از مدتی فایل هایی به پارتیشن اضافه می کند از طرفی در صورت نصب برنامه های مختلف (حتی در پارتیشن های دیگر) فایل سیستمی آن برنامه در این پارتیشن ذخیره می شود پس مقداری فضای ذخیره سازی نیز برای این منظور لحاظ کنید. بطور میانگین با استفاده معمولی از سیستم عامل ۸۰ گیگ مناسب این پارتیشن می باشد. با این حال اگر کاربر حرفه ای هستید میتوانید این فضا را بیشتر هم در نظر بگیرید.

با دستور زیر پارتیشن بوتیبل ما فعال شده و قابل استفاده می شود توجه داشته باشید که اگر این دستور را وارد نکنید کامپیوتر هارد شما را نمی شناسد.

|

1

|

Active

|

با دستور زیر یک حرف برای پارتیشن مورد نظر انتخاب می کنیم. بجای علامت سوال حرف انگلیسی تایپ کنید.

|

1

|

؟ Assign letter

|

توجه کنید اگر پارتیشن بوتیبل برای نصب سیستم عامل ساختید از حرف c استفاده کنید تا اولین پارتیشن شما نشان داشته شود.

|

1

|

Format fs=ntfs quick

|

یکبار هارد خود را فرمت کنید سپس به ادامه کار خود بپردازید.

تعداد پارتیشن هایی که برای یک هارد میتوان ساخت ۴ پارتیشن بوتیبل میباشد اما در صورت ساخت پارتیشن اکستند فقط ۱ پارتیشن از این نوع میتوانید بسازید و تعداد پارتشین بوتیبل به ۳عدد کاهش می یابد. برای استفاده از پارتشین اکستند باید آن را به پارتیشن های لاجیکال تقسیم بندی کنید که این پارتیشن تعداد دلخواه شما را پشتیبانی میکند.

بعد از ساخت پارتیشن بوتیبل یا پرایمری باقی حافظه خود را می توانید پارتیشن اکسنتدد بسازید. توجه داشته باشید که در این نوع پارتیشن نمی توان سیستم عامل نصب کرد یعنی هنگام بوت شدن، کامپیوتر این پارتیشن را نمی شناسد.

در واقع این پارتیشن برای حفاظت از اطلاعات کابر میباشد تا در صورت خرابی سیستم عامل فقط پارتیشن بوتیبل فرمت شده و اطلاعات کاربر محفوظ بماند.

|

1

|

=Create partition extended size

|

اگر می خواهید باقی حافظه خود را پارتیشن از نوع اکستندد بسازید لازیم نیس در دستور به آن سایزی اختصاص دهید. در این حالت سیستم به طور خودکار باقی فضای حافظه را به پارتیشن اکستندد اختصاص می دهد.

برای استفاده از پارتیشن اکستند می بایست آن را به قسمت های کوچک تر به نام پارتیشن لاجیکال تقسیم کرد بسته به نیاز خود این تقسیم بندی را انجام دهید.

|

1

|

=Create partition logical size

|

بعد از هربار تقسیم بندی یک حرف به آن اختصاص دهید.

|

1

|

? assign letter

|

دستورفرمت برای هارد لازم می باشد.

|

1

|

Format fs=ntfs quick

|

بعد از فرمت کردن میتوانید پارتیشن های خود را با دستور زیر مشاهده کنید.

|

1

|

List volume

|

توصیه می شود قبل از انجام پارتیشن بندی از اطلاعات خود پشتیبان تهیه کنید.

dedsec will give you the truth

join us

DDOS یا DOS حملاتی هستند که باعث از دسترس خارج شدن سرور و یا سایت می شوند که به ان ها حملات تکذیب سرویس هم می گویند، به طور کلی در صورتی که حمله از طریق چندین سیستم و سرور انجام شود DDOS می گویند و در صورتی که از طریق یک سیستم یا سیستم های کمتری انجام شود حملات DOS می گویند.

این حملات انواع مختلفی دارند که هر کدام ممکن است از روش های متفاوتی باشند ما در این اموزش مهم ترین بخش های سرویس ها را برای برسی امنیت ان ها و جلوگیری از دیداس خواهیم گفت. دقت داشته باشید برای برخی از این روش ها نیازمند سطح دسترسی بالا در سیستم عامل سرور هستید.

یکی از رایج ترین حملات از طریق ارسال پکت بزرگ به صورت پینگ است که شما می توانید برای برسی ان دستور زیر را در ترمینال یا Cmd ویندوز خود بزنید تا ببنید سرویس شما پینگ دارد یا خیر در صورت نداشتن احتمالا حمله از طریق پینگ بوده و باید پینگ سرور را ببندید.

ping ip -t

در اولین قدم پورت های باز اضافه سرور را مسدود کنید و در قدم بعدی اتصالات پورت را چک کنید :

ss -tan state established | grep :80\|:443” | awk ‘{print $4}’| cut -d’:’ -f1 | sort -n | uniq -c | sort -nr

با استفاده از دستور بالا تمامی ای پی های متصل به پورت 80 و 443 را

می توانید برای چک کردن حملات دیداس مشاهده کنید،

و در صورتی که ای پی حمله کننده را مشاهده کرده اید ان را از طریق فایروال مسدود کنید.

برای انجام این کار در ویندوز از دستور زیر با استفاده از netstat اتصالات پورت 80 را چک کنید :

netstat -n | grep :80 |wc –l

نکته : در صورتی که به سرور دسترسی ندارید ان را از طریق پنل مدیریت خودبرای کاربران مسدود کنید و به صورت لوکال متصل شوید تا بتوانید از این روش استفاده کنید در برخی موارد هم امکان دسترسی به سرور را خواهید داشت اما بخش هایی از ان از دسترس خارج شده است که در این صورت چک کردن حملات دیداس و جلوگیری از ان راحت تر خواهد بود

برای تشخیص حملات دیداس می توانید به لاگ فایل های سرور مراجعه کنید که محل هر کدام از ان ها بسته به نوع وب سرور شما متفاوت است و باید ان را جستجو کنید و بعد از پیدا کردن ان بیشترین ای پی هایی که در خواست فرستاده اند را مسدود کنید. برای جستجو لاگ فایل ها می توانید از دستور زیر استفاده کنید.

locate access.log

در دنیای اینترنت مشکلات امنیتی بسیار زیادی وجود دارد و به همین خاطر دائما ممکن است در خطر این حفره های امنیتی باشیم یکی از حملات رایج هم میتوان گفت حملات دیداس است که باید به موقع دشخیص داده شوند و از ان جلوگیری شود ما در این اموزش به موارد امنیتی برای چک کردن حملات دیداس پرداخته ایم.

dedsec will give you the truth

join us

مسیریابی و Controllerها یکی از مهم ترین بخشهای یک نرم افزار تحت MVC هستند. که در این بخش قصد داریم شما را با مسیریابی و Controller در فریمورک لاراول آشنا کنیم.

همانطور که در قسمت دوم آموزش فریمورک لاراول ذکر شد، فایل مسیریابی در لاراول در مسیر app -> Http -> routes.php قرار گرفته است؛ با استفاده از این فایل است که به عنوان مثال برای برنامه خود مشخص میکنید وقتی کاربر صفحه /about را در خواست کرد، چه اطلاعاتی به او نمایش داده شود.

اطلاعات پیش فرض این فایل به شکل زیر است:

Route::get('/', function () {

return view('welcome');

});مسیر یابی فوق اعلام میکند وقتی کاربر صفحه اصلی یعنی / را در خواست کرد به او فایل view با نام welcome.blade.php را از آدرس resources -> views برای من باز کن.

در فایل welcome.blade.php هر چه برای نمایش وجود داشته باشد نمایش داده میشود که در قسمت دوم از آموزش لاراول به شما گفتیم چگونه با ویرایش این فایل پیام Hello World! را به نمایش در آورید.

در این آموزش ابتدا یک Controller ایجاد میکنیم و میبینیم چگونه با استفاده از Controller به صفحه نمایش خود مقدار ارسال کنیم.

controllerها فایلهایی هستند که اصلی ترین بخش سورس کد برنامه ما در آنها قرار میگیرد. وظیفه روتر هدایت کاربر به سمت Controller مناسب است. Controller پس از انجام محاسبات و یا آماده کردن خروجی آن را به فایلهای قالب ارسال میکند.

ابتدا سورس کدهای موجود در فایل routes.php را حذف کرده و به جای آنها مسیر زیر را قرار میدهیم:

Route::get('/', 'MainController@index');دستور فوق میگوید هنگام در خواست "/" به کنترلی به نام MainController و تابع index مراجعه کن.

برای ایجاد Controller از دستور زیر در artisan استفاده میکنیم و یک Controller به نام MainController ایجاد میکنیم:

php artisan make:controller MainControllerفایل فوق در آدرس app -> Http -> Controllers ایجاد میشود.

نکته: البته اامی وجود ندارد که از artisan برای ایجاد Controller استفاده کنید، و میتوانید فایلی مانند زیر ایجاد کنید:

<?php

namespace App\Http\Controllers;

use Illuminate\Http\Request;

use App\Http\Requests;

class MainController extends Controller

{

//

}نام این Controller به نام کلاس است. میتوانید هر فایل دیگری با سورس فوق ایجاد کنید و در آن تنها نام کلاس Controller و نام فایل را به یک نام متفاوت تغییر دهید.

حال دستورات زیر را درون کلاس MainController اضافه میکنیم:

public function index()

{

echo "Hello dedsec!"; die();

}وقتی صفحه "/" را در خواست دهید پیام Hello I'm From Controller به نمایش در میآید.

حال میخواهیم با استفاده از تابع فوق، view را نمایش دهیم. تابع index را به شکل زیر در میآوریم:

public function index()

{

$name= "dedsec-hack.blog.ir";

return view('welcome', ['name' => $name]);

}در سطر سوم یک متغیر به نام $name تعریف کردیم. در سطر چهارم با دستور return view یک قالب با نام welcome را از مسیر resources -> views فراخوانی کرده و به آن متغیر name را ارسال میکنیم.

سورس کدهای موجود در فایل welcome.blade.php را به شکل زیر ویرایش میکنیم:

{{$name}}البته در لاراول امکان return کردن مقادیر به روشهای دیگر نیز وجود دارد:

روش اول:

public function index()

{

$name= "dedsec-hack.blog.ir";

return view('welcome', compact('name'));

}روش دوم:

public function index()

{

$name= "dedsec-hack.blog.ir";

return view('welcome')->with('name', $name);

}روش سوم:

public function index()

{

$name= "dedsec-hack.blog.ir";

return view('welcome')->withName($name);

}روشهای فوق را بیشتر توضیح نمیدهیم و با تست کردن متوجه طرز عملکردشان شوید.

نکته: در نسخههای قبلی laravel به جای view از View::make استفاده میشد که همچنان نیز عمل میکند.

نکته: می توان لایه نمایش را به منظور نظم بیشتر در پوشههای خاصی در مسیر resources -> views قرار داد. برای مسیر دهی در Controller نیز از یکی از دو روش زیر استفاده میکنیم:

return view('folder_name.template_name', ['name' => $name]);return view('folder_name/template_name', ['name' => $name]);تقریبا برای هر عملیاتی در فریمورک باید یک Router جدید بنویسید. هر Router با توجه به ماهیتی که دارد میتواند نامهای متنوعی داشته باشد.

مثلا فرض کنید یک Cms دارید و در این Cms میخواهید یک پست را نمایش دهید. برای داشتن چنین مسیری میتوانیم یک Router مانند زیر ایجاد کنیم:

Route::get('/show/{id}', 'MainController@show');در Controller یک تابع به شکل زیر ایجاد میکنیم:

public function show($id)

{

return $id;

}مسیریابی فوق خیلی ساده است، اگر صفحه /show/1 را در خواست دهید مقدار 1 را نمایش میدهد. هر چیزی به عنوان id قرار دهیم در خروجی چاپ میشود.

dedsec will give you the truth

join us

نصب لاراول را در این پست به شما آموزش میدهیم. شاید اولین سورسی که در هر زبان برنامه نویسی و یا فریمی نوشته میشود سورسی است که متن معروف Hello World را چاپ کند. در این پست به عنوان اولین پروژه در لاراول Hello World را چاپ میکنیم.

پیش نیازهای نصب لاراول عبارتند از:

در سایت لاراول برای نصب فریمورک لاراول توصیه شده است از Composer استفاده کنید.

برای نصب لاراول با کامپوزر از دستور زیر استفاده کنید:

composer create-project laravel/laravelوقتی کامند فوق را نصب کردیم با صفحه ای روبرو میشویم

اگر به هر دلیلی نمیخواهید از کامپوزر استفاده کنید میتوانید آخرین نسخه لاراول را دانلود کنید

پس از نصب لاراول با پوشههای این فریمورک مواجه میشوید که شاید برای دید اول کمی استرس آور باشند! ولی اصلا نگران نباشید در ادامه قراره به ساختار پوشهها در فریمورک Laravel آشنا شوید.

پوشهها و فایلهای مهم لاراول عبارتند از:

1) app -> Http -> routes.php

2) app -> Http -> Controllers

3) resources -> views

4) resources -> assets

5) public

6) vendor

7) composer.json

8) .env

9) database

10) config1) در این فایل اطلاعات مربوط به مسیرهای نرم افزار قرار میگیرند.

2) در این پوشه فایلهای اصلی برنامه که ساز و کار برنامه را معین میکنند قرار میگیرند.

3) در این پوشه پوسته نرم افزاری که در حال برنامه نویسی آن هستیم گرد هم جمع میشوند.

4) در این پوشه منابعی مانند فایلهای sass یا less و یا فایلهای جاوا اسکریپت قرار میگیرند.

5) در این پوشه فایلهایی مانند index.php و .htaccess که برای نمایش نرم افزار باید آنها را اجرا کنیم گرد هم میآیند. فایلهایی مانند CSSها و JavaScriptها را نیز میتوانید این جا مجتمع کنید.

6) تمام کتابخانههای نرم افزار در این پوشه قرار میگیرند. از جمله laravel و symfony و monolog و دیگر کتابخانه ها.

7) برای مدیریت کتابخانههای موجود در لاراول از این فایل استفاده میشود.

8) از این فایل برای انجام پیکربندی نرم افزار خود استفاده میکنیم.

9) پوشه database محل قرار گیری فایلهای مربوط به پایگاه داده است. مثلا در پوشه migrations فایلهایی قرار میگیرد که با کمک آنها جداول پایگاه داده ایجاد میشوند.

10) این پوشه محل قرار گیری فایلهای پیکربندی پروژه لاراول است.

برای ایجاد این پیام در لاراول ابتدا باید به فایل مسیریابی با آدرس app -> Http -> routes.php یک نگاهی بیندازید:

Route::get('/', function () {

return view('welcome');

});در قسمت سوم آموزش به صورت تفصیلی به مبحث Routing میپردازیم، فقط به صورت خلاصه بیان کنیم که معنای این دستور این است که وقتی کاربر صفحه / را در خواست کرد برایش صفحه نمایش welcome.blade.php را از مسیر resources -> views به نمایش در بیاورد.

محتویات فایل welcome.blade.php عبارتند از:

<!DOCTYPE html>

<html>

<head>

<title>Laravel</title>

<link href="https://fonts.googleapis.com/css?family=Lato:100" rel="stylesheet" type="text/css">

<style>

.

</style>

</head>

<body>

<div class="container">

<div class="content">

<div class="title">Laravel 5</div>

</div>

</div>

</body>

</html>برای اجرا کردن پروژه Laravel در سیستم خود دو روش دارید، اولی استفاده از ابزار artisan است و دومی قرار دادن پروژه خود در پوشه htdocs و یا www سرور مجازی و اجرا کردن فایل index مسیر public لاراول. اگر از ابزار artisan استفاده کنید مهم نیست پروژه خود را در کجای سیستم خود قرار دهید.

برای استفاده از artisan، کامند لاین را باز کرده و مسیر پروژه لاراول را با کامند لاین باز کنید. در این مسیر دستور زیر را وارد کنید:

php artisan serveپس از وارد کردن دستور فوق پنجرهای به نمایش در میآید

در پنجره فوق اعلام شده است که با وارد کردن آدرس http://localhost:8000/ در مرورگر میتوانید برنامه خود را مشاهده کنید. تا وقتی که صفحه کامند لاین باز باشد میتوانید از این آدرس استفاده کنید و همانطور که در بالا گفته شد مهم نیست پروژه خود را کجای سیستم خود قرار داده اید، و حتی از فلش و یا هارد دیسک اکسترنال خود میتوانید به راحتی اجرا کنید.

اگر به هر دلیلی نخواستید از روش artisan استفاده کنید میتوانید در مرورگر خود و از مسیر دایرکتوری پروژه خود آدرس /public/index.php را در مرورگر وارد کنید.

در فایل welcome.blade.php خط <div class="title">Laravel 5</div> را با <div class="title">Hello World! <br> I'm dedsec</div> عوض کنید. با در خواست مجدد صفحه اصلی پیغام مورد نظر را مشاهده

میکنید

dedsec will give you the truth

join us

فریمورک لاراول سال هاست در حال توسعه است ولی در سال 2015 به شدت مورد استقبال قرار گرفت و برنامه نویسان زبان PHP را به خود مشغول کرد. این فریمورک در نظر سنجیها و تستهای نرم افزاری نتایج جالبی بدست آورده است. که در شروع این نمودارها را با هم بررسی میکنیم.

دلیل استقبال کاربران از فریمورک لاراول پایداری، قدرت، سادگی و کم بودن باگهای نرم افزاری است.

آقای Taylor Otwell اولین نسخه از این فریمورک را در سال 2011 منتشر کرد ولی در سال 2015 بود که این فریمورک به سرعت محبوب شد و مورد توجه علاقه مندان به توسعه نرم افزار قرار گرفت.

با لاراول هر چیزی میتوان نوشت! از یک نرم افزار ساده برای نمایش Hello World تا یک نرم افزار بسیار حرفهای و پیچیده مانند شبکههای اجتماعی با میلیونها کاربر. در استفاده از هر فریمورک دقت داشته باشید که فریمورک فقط یک ابزار است که کار توسعه نرم افزار را برای شما بسیار ساده تر، سریع تر و امن تر میکند.

لاراول بدلیل پتانسیلهای بالایی که دارد در اجرای هر نرم افزاری شما را یارای میکند و مانع سردرگمی در پروژههای سنگین میشود.

بسیاری از شرکتهای بزرگ برای توسعه نرم افزارهای خود به لاراول روی آورده اند از این نظر یادگیری لاراول میتواند برای شما یک بازار کار خوب و عالی فراهم سازد.

سیستم مسیریابی آسان و قدرتمند: لاراول بر اساس MVC طراحی شده است پس یکی از مهم ترین بخش هایش بخش مسیریابی است. مسیریابی به معنای آدرس دهی ساده برای انجام دهی عملیات است. مثلا شما به برنامه خود اعلام میکنید مسیر /blog به نمایش محتویات بلاگ نرم افزار شما اختصاص بیابد. مبحث مسیریابی خود به تنهایی مبحث پیچیده و گاهی اوقات پر ریسکی است ولی با سیستم Routing لاراول این چالش به سادگی حل شده است.

ماژولار بودن: قابلیتهای ماژولار بودن در این فریمورک، قدرت دو چندان به آن بخشیده است. این قابلیت به این معناست که تقریبا تمام بخشهای لاراول در بستههای جدا مسئولیت خدمت رسانی به نرم افزار شما را بر عهده دارند. مثلا یک ماژول وظیفه ایفا کردن نقش ارتباطات با دیتابیس، و یک ماژول وظیفه نمایش لایه خروجی را انجام میدهد. خاصیت این بخش در اینجا مشخص میشود که اگر خواستیم به راحتی میتوانید بخش مورد نظر را به یک ماژول دیگر جایگزین کنید.

داشتن ORM قدرتمند: شاید مهم ترین بخش هر فریمورکی بخش ORM آن است. لاراول با استفاده از ORMای به نام Eloquent بازدهی بسیار بالایی داشته است. ORM موجود در لاراول به راحتی برای پایگاههای داده PostgresSQL و MySQL و SQL Server و SQLite سازگار است. البته کتابخانههایی برای کار با دیتابیسهای دیگر از جمله Oracle و MongoDB نیز دارد. یکی از مزیتهای استفاده از ORM قدرتمندی مانند Eloquent این است که در هر مرحله از توسعه نرم افزار که احساس کردید باید سیستم پایگاه داده سایت خود را عوض کنید به راحتی با انجام تنظیمات اندک به یک سیستم پایگاه داده دیگر کوچ میکنید. این کار در برنامه نویسیهای Flat و بدون Framework کاری بسیار پیچیده و نیازمند مدتها کار و اصلاحات فراوان در برنامه است.

تمپلیت انجین حرفه ای: لاراول از سیستم Template Engine اختصاصی Blade استفاده میکند. Template Engineها کار طراحی صفحات HTML را برای نرم افزار شما ساده تر کرده و اصول امنیتی را به صورت پیشفرض رعایت میکنند. البته امکان تغییر سیستم Template Engine پیشفرض لاراول با دیگر سیستمها وجود دارد که با کمی جستجو در اینترنت میتوانید کتابخانههای مناسب را بیابید.

استفاده از Composer: استفاده از Composerها چند سالی است در فریمورکها بیشتر شده است. در واقع Composerها راهکاری عالی و منسجم برای بروز رسانی نرم افزارها هستند. با Composer تنها با ویرایش یک فایل ساده قادر خواهید بود آپدیت شدن تمام پکیجهای خود را به سادگی مدیریت کنید. البته Composer برای نصب و پیاده سازی کتابخانهها نیز مورد استفاده قرار میگیرد و به عنوان مثال برای نصب Laravel مجبورید نرم افزار Composer را روی سیستم خود نصب و با استفاده از Composer پکیجهای لاراول را روی سیستم خود پیاده سازی کنید. از Composerها نترسید چون با کمی آزمون خطا به Composer عادت میکنید.

ساده سازی فرایندهای تایید هویت: فرایند تایید هویت فرایندی پیچیده است. پیاده سازی سازوکارهای ثبت نام کاربر، تایید عضویت، ورود و خروج کاربر نیازمند تجربه و دانش در این زمینه است که لاراول با تمهیداتی که سنجیده است این بخش را بسیار ساده و ایمن کرده است.

ویژگیهای امنیتی در لاراول: یکی از وظایف هر فریمورکی کمک در توسعه نرم افزارهای ایمن است. لاراول نیز از این قاعده مستثنی نیست و دائما در حال افزایش تمهیدات امنیتی در فریمورک خود است. اگر از لاراول استفاده میکنید تا حد زیادی از XSS ها، SQL Injectionها و هر نوع آسیب پذیری مرتبط با نرم افزار خود آسوده خاطر باشید. در آخرین بروز رسانیهای لاراول حتی تعداد درخواستهای یک Router در دقیقه نیز توسط برنامه نویس قابل تنظیم هستند.

هر چند ما در این پست و دیگر پستهای سایت از تلفظ لاراول استفاده میکنیم ولی در واقع تلفظ صحیح این واژه لَرَوِل است.

dedsec will give you the truth

join us

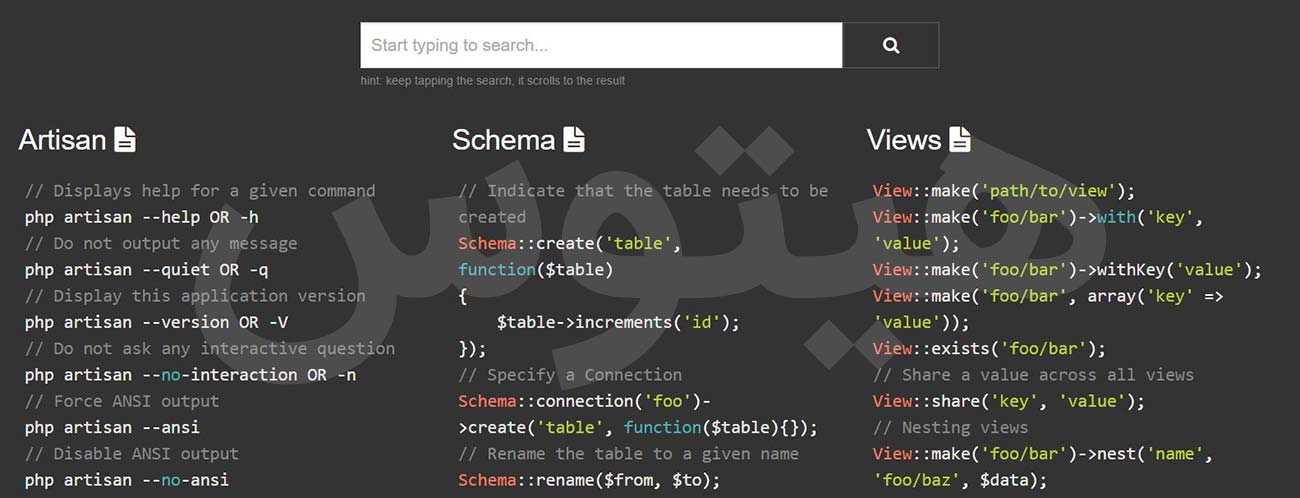

کدهای تقلب در فریمورکهای برنامه نویسی راهکاری مناسب برای یادگیری سریع و آسان کدها هستند.

مخصوصا اگر با ساختار یک فریمورک آشنا هستید و میخواهید کار با یک فریمورک جدید را یاد بگیرید میتوانید از کدهای تقلب استفاده کنید.

در این آدرس یک cheat sheet یا برگه تقلب برای کدهای لاراول میبینید.

اگر میخواهید از درست بودن کد خود مطمئن شوید، و یا این که میخواین خیلی سریع ببینید مثلا کوکی چطور ذخیره میشه از این برگههای تقلب استفاده کنید.

این صفحه کامل شامل کدهای مرتبط با کنسول artisan و ابزار Tinker و کدهای Controller و حتی Blade و Formها میباشد.

dedsec will give you the truth

join us

Python را اغلب با دیگر زبانهای تفسیر شده مانند جاوا، جاوا اسکریپت، پرل، Tcl یا SmalTalk مقایسه میکنند. البته مقایسه با C++ و Common Lisp و یا Schame نیز میتواند کارآمد باشد. در این مطلب قصد داریم Python را با زبانهای نامبرده مقایسه کنیم.

تمرکز این مقایسات فقط بر مسائل مربوط به زبان است، هر چند انتخاب زبان برنامهنویسی، اغلب بستگی به محدودیتهای دنیای واقعی مانند هزینه، موجود بودن، آموزشها، سرمایه یا حتی علاقهی شخصی افراد دارد.

برنامههای Python عموماً نسبت به برنامههای جاوا کندتر اجرا میشوند، ولی اغلب برای توسعه زمان کمتری نیاز دارند. برنامههای Python، معمولاً سه تا پنج برابر کوتاهتر از برنامههای معادلشان در برنامههای جاوا هستند. این تفاوت میتواند بخاطر انواع دادهای سطح بالای تعبیه شدهی داخلی یا typing داینامیکِ Python باشد.

برای مثال، یک برنامهنویسِ Python برای اعلان انواع آرگومانها یا متغیرها وقت تلف نمیکند و لیست چند ریختی قدرتمندِ Python و انواعِ dictionary، جهت پشتیبانی دستوری قدرتمند، مستقیماً در زبان تعبیه شدهاند و همیشه در برنامههایِ Python استفاده میشوند.

بخاطرِ typing زمان اجرا، run time مربوط به python نسبت به جاوا باید سختتر کار کند. برای مثال زمان ارزیابی عبارتِ a+b، ابتدا run time باید شیءهایِ a و b را بررسی کند تا نوعشان را پیدا کند، این عملیات در زمان کامپایل انجام نمیشوند. سپس عملیات متناسب با جمع، فراخوانی میشود که ممکن است یک متد overload شده توسط کاربر باشد. از طرف دیگر، جاوا، میتواند یک integer کارآمد یا یک نقطه اعشار اضافه را اجرا کند ولی نیاز به اعلان متغیرهایِ a و b دارد و اجازه overload کردن عملگرِ + را برای کلاسهای تعریف شده توسط کاربر، نمیدهد.

به دلایل مذکور، Python بعنوان یک زبانِ "glue" بهتر عمل میکند درحالی که جاوا بیشتر بعنوان یک زبان پیادهسازی سطح پایین شناخته میشود. در واقع، ترکیب این دو زبان با هم فوقالعاده است. کامپوننتها میتوانند در جاوا توسعه یافته و طراحی شوند و در Python با فرمهای برنامه ترکیب شوند؛ همچنین تا زمانیکه طراحی کامپوننتها با پیادهسازیِ جاوا herdened” شود، میتوان از Python بعنوان نمونهی اولیه استفاده کرد. برای پشتیبانی از چنین روشِ توسعهای، یک پیادهسازی از Python که در حال نوشته شدن با جاوا است، در حال توسعه است و از طریق جاوا و vice versa امکان فراخوانی کدِ Pyhton را فراهم میآورد. در این پیادهسازی، سورسکدِ Python به بایتکدِ جاوا ترجمه میشود (به کمک کتابخانهی run-time برای پشتیبانی از سمانتیکِ داینامیکِ Python).

زیرمجموعهی "مبتنی بر شیءِ" Python، تقریباً معادل با جاوا اسکریپت است. Python هم مثل جاوا اسکریپت (نه جاوا)، از استایلی از برنامه نویسی پشتیبانی میکند که از توابع و متغیرهای ساده استفاده میکند، بدون اینکه درگیر تعریفِ کلاسها شود. به هرحال، این تمام چیزی است که در مورد جاوا اسکریپت وجود دارد. از طرف دیگر، Python از کدنویسی برنامههای خیلی بزرگ پشتیبانی میکند و از طریق استایل برنامهنویسیِ شیءگرا، که کلاسها و وراثت نقش مهمی در آن بازی میکنند، بخوبی قابلیتِ استفادهی مجدد از کد را فراهم میکند.

Python و پِرل، پیشزمینهی مشابهی دارند (اسکریپتنویسیِ یونیکس، که هر دو رشد خوبی در این زمینه داشتهاند)، و از بسیاری از قابلیتهای مشابه پشتیبانی میکنند ولی فلسفهی آنها با هم فرق میکند. پرل، بر پشتیبانی از اعمال مبتنی بر شیءِ پرکاربرد تأکید دارد، مثلِ داشتن عبارتهای منظمِ تعبیه شده، پویش فایل و قابلیتهای تولید گزارش. Python بر پشتیبانی از روشهای برنامهنویسی پرکاربرد تأکید دارد، مثلِ طراحی ساختار داده و برنامهنویسی شیءگرا، و با ارائهی یک نشانهگذاری زیبا و نه بیشاز حد مرموز، برنامهنویسها را به نوشتن کدهای خوانا (و البته با قابلیت نگهداری) تشویق میکند. در نتیجه، Python مشابه پرل است ولی کمتر در دامنهی برنامهی اصلی استفاده میشود؛ به هر حال Python نسبت به پرل، کاربرد بیشتری دارد.

Tcl هم مثلِ Python بعنوان یک زبان توسعهی برنامه، بخوبی یک زبان برنامهنویسی مستقل کاربرد دارد. به هر حال، Tcl، که بطور معمول تمام دادهها را بعنوان رشته ذخیره میکند، از نظر ساختارهای دادهای ضعیف است و کدهای معمولی را کندتر از Python اجرا میکند. Tcl، قابلیتهای مورد نیاز برای نوشتن برنامههای بزرگ مثل namespaceهای ماژولار را ندارد. بنابراین، معمولاً وقتی یک برنامهی بزرگِ از Tcl استفاده میکند، extentionهایی دارد که با C یا C++ نوشته شدهاند و مخصوص آن برنامه هستند.

اغلب یک برنامهی معادلِ نوشته شده با Python، میتواند بصورتِ "pure Python" هم نوشته شود. البته، توسعهی pure Python سریعتر از نوشتن و اشکالزداییِ یک کامپوننتِ C یا C++ است. گفته میشود که جبران کیفیت، معادل با ابزارِ TK است. Python، بعنوانِ کتابخانهی کامپوننت رابط کاربری گرافیکی استاندارد، یک رابط (interface) به TK دارد.

Tcl 8.0 با ارائهی کامپایلرِ بایتکد که در پشتیبانی از نوع دادهها و اضافه کردن namespaceها محدودیت دارد، مسائلِ پرسرعت را آدرسدهی میکند. به هر حال، این زبان، هنوز هم یک زبان برنامهنویسی دست و پا گیر است.

شاید بزرگترین تفاوت میان python و smalltalk، این باشد که دستوراتِ Python، بیشتر "mailstream" هستد و این امر باعث میشود که در زمینهی آموزش برنامهنویسی یک سطح بالاتر باشد. Python هم مثلِ Smalltalk دارای typing و اتصال (binding) داینامیک و شی گرایی است. به هر حال، Python انواع شیءهای تعبیه شدهی داخلی را از کلاسهای تعریف شده توسط کاربر متمایز کرده و در حال حاضر اجازهی ارث بری از انواع تعبیه شدهی داخلی را نمیدهد. کتابخانهی استانداردِ کالکشنِ انواع دادهایِ Smalltalk بیشتر اصلاح شده، در حالیکه کتابخانهی Python برای تعامل با اینترنت و حقایقِ WWW مثل ایمیل، HTML و FTP امکانات بیشتری دارد.

Python در مورد محیط توسعه و توزیع کد، فلسفهی متفاوتی دارد. در حالیکه Smalltalk، تصویرِ یکپارچهای از سیستم دارد که شامل هر دو محیط کاربری و برنامهی کاربر میشود، Python هر دو ماژولهای استاندارد و ماژولهای کاربر را در فایلهای منحصر به فردی که در خارج از سیستم به سادگی قابل مرتب شدن و توزیع شدن هستند، ذخیره میکند. نتیجه اینکه برای متصل کردن یک رابط گرافیکی (GUI) به برنامهی Python، بیشتر از یک آپشن مورد نیاز است، در حالیکه GUI داخل سیستم تعبیه نشده است.

تقریباً هر چیزی که در مورد جاوا وجود دارد، در C++ هم قابل اعمال است. درحالیکه کدِ Python، سه تا پنج برابر کوتاهتر از کد جاوای معادل آن است، اغلب پنج تا ده برابر کوتاهتر از کد معادل آن در C++ است! شواهد نشان میدهند که یک برنامهنویسِ Python میتواند کاری را در دو ماه تمام کند در حالیکه دو برنامهنویس جاوا نمیتوانند در یک سال هم همان کار را تمام کنند. Python در جایگاه یک زبانِ "glue" میدرخشد و برای ترکیب کامپوننتهای نوشته شده در C++ استفاده میشود.

این زبانها از لحاظِ معناگراییِ داینامیک، شبیه به Python هستند، ولی از لحاظ رویکردشان نسبت به دستورات، متفاوت هستند که باعث میشود که مقایسه تقریبا تبدیل به یک آرگومانِ تعصبی شود: حذفِ دستورات از Lips یک مزیت است یا یک عیب؟ باید توجه داشت که قابلیتهای درونیِ Python شبیه به Lips هستند و برنامههای Python میتوانند قطعه برنامهها را بسرعت ساخته و اجرا کنند. معمولاً خواص دنیای واقعی تعیین شده هستند: Common Lips بزرگ (مزیت خیلی خوبی است) است و دنیایِ Scheme بین تعداد زیادی از ورژنهای ناسازگار تقسیم شده، در حالیکه Python یک پیادهسازیِ واحد، مجانی و فشرده دارد.

dedsec will give you the truth

join us

تابع var_dump() یک تابع کاربردی برای نمایش ساختار اطلاعات است. مثال زیر را ببینید:

var_dump(2);

خروجی دستور فوق int 2 است. که بیان گر این است که ورودی این تابع یک عدد integer بوده است.

مثال زیر:

var_dump("2")خروجی تابع فوق عبارت string '2' (length=1) که بیان گر رشته بودن ورودی تابع با طول یک است.

شاید مهم ترین کابرد تابع var_dump() استفاده به منظور بررسی آرایه هاست. مثال زیر را با هم ببینیم:

var_dump(array('1', '2'));خروجی تابع فوق به شکل زیر است:

array (size=2)

0 => string '1' (length=1)

1 => string '2' (length=1)البته میتوان چند آرایه را نیز به تابع var_dump داد. مانند زیر:

var_dump(array('1', '2'), array('a', 'b'));که خروجی تابع فوق به صورت زیر است:

array (size=2)

0 => string '1' (length=1)

1 => string '2' (length=1)

array (size=2)

0 => string 'a' (length=1)

1 => string 'b' (length=1)همانطور که میدانید، تابع print_r نیز مانند var_dump برای چاپ آرایهها کاربرد دارد. باید گفت print_r تنها کلید و مقدار را نمایش میدهد ولی var_dump اطلاعات بیشتری شامل نوع و طول را نیز نمایش میدهد. در نمایش objectها نیز var_dump اطلاعات بیشتری را به نمایش در میآورد. در زیر مثالی از نمایش object با هر دو تابع print_r و var_dump میبینیم:

$obj = (object) array('BMW', 'BENZ', 'KIA');

var_dump($obj);

print_r($obj);خروجی به شکل زیر است:

object(stdClass)[1]

string 'BMW' (length=3)

string 'BENZ' (length=4)

string 'KIA' (length=3)

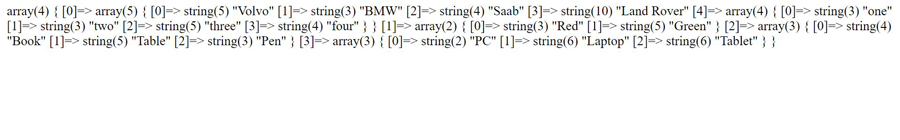

stdClass Object ( [0] => BMW [1] => BENZ [2] => KIA )معمولا خروجی تابع var_dump همانطور که در تصویر زیر میبینید رنگ بندی شده و مرتب است:

ولی گاهی نتیجه اجرای همین آرایه بالا به شکل نامناسب زیر نمایش داده میشود:

دلیل این مشکل فعال نبودن وصله XDebug در تنظیمات php.ini است. برای حل این مشکل نقطه ویرگول را از اول عبارت زیر حذف کرده و Apache خود را مجددا راه اندازی کنید:

zend_extension = "C:\xampp\php\ext\php_xdebug.dll"در این قسمت با آرایه ها و حلقه ها در زبان برنامه نویسی PHP آشنا میشوید.

آرایهها در تمام زبانهای برنامه نویسی وجود دارند و نقش مهمی در برنامهها ایفا میکنند.

آرایهها برای سازماندهی دادهها به صورت منظم و مرتب کاربرد دارند و به دو نوع آرایه یک بعدی و چند بعدی تشکیل میشوند.

آرایهها در واقع همان ماتریسها هستند که در این قسمت قصد داریم روش پیاده سازی ماتریسها یا همان آرایهها را به شما آموزش بدهیم.

در قسمت پنجم چند نوع داده را با هم معرفی کردیم، برای تعریف آرایهها باید نوع داده آرایه را استفاده کنید. سورس زیر را ببینید:

$array_variable= array('one', 'two', 'three', 'foure', 'five');در بالا یک مثال از آرایه یک بعدی با پنج آیتم میبینید. برای چاپ آرایه فوق از دستور var_dump($array_variable) استفاده کنید.

توجه کنید که هر عنصر از آرایه از صفر به بالا شماره گذاری یا به اصطلاح اندیس گذاری میشود. برای فراخوانی یک آیتم از اندیس آن آیتم داخل آکولاد استفاده میکنیم.

echo $array_variable[0];توجه کنید که کل آرایه را نمیتوان با دستور echo چاپ کرد، و فقط میتوان عناصر خاصی از یک آرایه را با echo نمایش داد. نتیجه اجرای کد فوق عبارت one خواهد بود.

برای تغییر یک آیتم نیز مانند زیر عمل میکنیم:

$array_variable[0]= 'six';اگر آرایه را با دستور var_dump($array_variable) چاپ کنید خواهید دید عنصر اول از one به six تغییر پیدا کرده است.

برای اضافه کردن عنصر جدید به آرایه میتوانید یک اندیس جدید را مقدار دهی کنید. مثلا آرایه فوق از 0 تا 4 اندیس گذاری شده اند بنابراین داریم:

<?php

$array_variable= array('one', 'two', 'three', 'foure', 'five');

$array_variable[5]= 'six';

var_dump($array_variable);

?>کل مثالهای ذکر شده در بالا متعلق به آرایههای تک بعدی بودند. ولی همان طور که در اول این آموزش نیز گفتیم، آرایهها میتوانند چند بعدی باشند. آرایههای چند بعدی در واقع آرایهای از آرایهها هستند. مانند:

<?php

$array_variable= array(array('apple', 'banana'), array('green', 'blue'));

var_dump($array_variable);

?>نتیجه اجرای کد بالا مانند زیر خواهد بود:

array (size=2)

0 =>

array (size=2)

0 => string 'apple' (length=5)

1 => string 'banana' (length=6)

1 =>

array (size=2)